Wir haben die Möglichkeit hinzugefügt, Single-Sign-On für Bitrix24 Enterprise-Tarife zu erstellen. Jetzt können Sie schnell alle Kollegen zu Ihrem Bitrix24 hinzufügen und ihren Zugriff aus Microsoft Azure Active Directory verwalten. Ihre Mitarbeiter werden sich bei Bitrix24 anmelden, ohne Passwort einzugeben.

Für die Verbindung von SSO führt man folgende Schritte aus. Zuerst nimmt der Administrator des Accounts die entsprechenden Einstellungen in Bitrix24 vor, registriert dann die Anwendung in Azure AD und konfiguriert SSO und SCIM ein. Danach können die Nutzer Ihre Azure AD Konten für die Anmeldung bei Bitrix24 verwenden.

Was sind Microsoft Azure Active Directory, SSO und SCIM:

- Microsoft Azure Active Directory (Azure AD) ist ein cloudbasierter Dienst zur Identitäts- und Zugriffsverwaltung. Mit Azure AD können Sie einen einzigen Zugriffspunkt Single Sign-On für Nutzer einstellen, damit sie auf mehrere Anwendungen und Services aus einem Account zugreifen können. Lesen Sie mehr unter dem Link.

- Single Sign-On (SSO) ist eine Authentifizierungsmethode, mit der sich Benutzer mit einem Satz von Anmeldeinformationen bei mehreren unabhängigen Softwaresystemen anmelden können. Bei Verwendung von einmaligem Anmelden (Single Sign-On, SSO) müssen sich Benutzer nicht bei jeder Anwendung anmelden, die sie verwenden. Mit SSO können Benutzer auf alle benötigten Anwendungen zugreifen, ohne sich mit unterschiedlichen Anmeldeinformation authentifizieren zu müssen. Lesen Sie mehr zum Thema unter dem Link.

- System for Cross-domain Identity Management (SCIM) – ist ein Standard, der verwendet wird, um die Benutzerkonten und deren Zugriff auf Ressourcen in Anwendungen und Systemen zu verwalten. Mit SCIM können die Administratoren schnell und einfach die Benutzerkonten erstellen, bearbeiten und löschen, sowie auch den Zugriff auf Ressourcen in verschiedenen Ressourcen und Systemen verwalten. Lesen Sie mehr zum Thema unter dem Link.

In diesem Beitrag gehen wir gemeinsam folgende Schritte für die Einstellung von Single-Sign-On:

- SSO für alle Mitarbeiter aktivieren

- SAML-Anwendung in Microsoft Azure erstellen und ACS URL / SP Entity ID konfigurieren

- Service-URL eingeben und die Verbindungsprüfung starten

- E-Mail-Domain der Mitarbeiter prüfen

- Mobile Plattformen einstellen: iOS und Android

- Test durchführen und SSO für alle Mitarbeiter aktivieren

SSO für alle Mitarbeiter aktivieren

Die Deaktivierung eines Nutzers in Azure Active Directory entspricht seiner Deaktivierung in Bitrix24, und umgekehrt - die Aktivierung entspricht seiner Wiederherstellung nach der Deaktivierung. Wenn Sie einen Administrator deaktivieren, verliert dieser Nutzer seine Administrator-Zugriffsberechtigungen. Nach der Wiederherstellung werden sie erneut eingestellt.

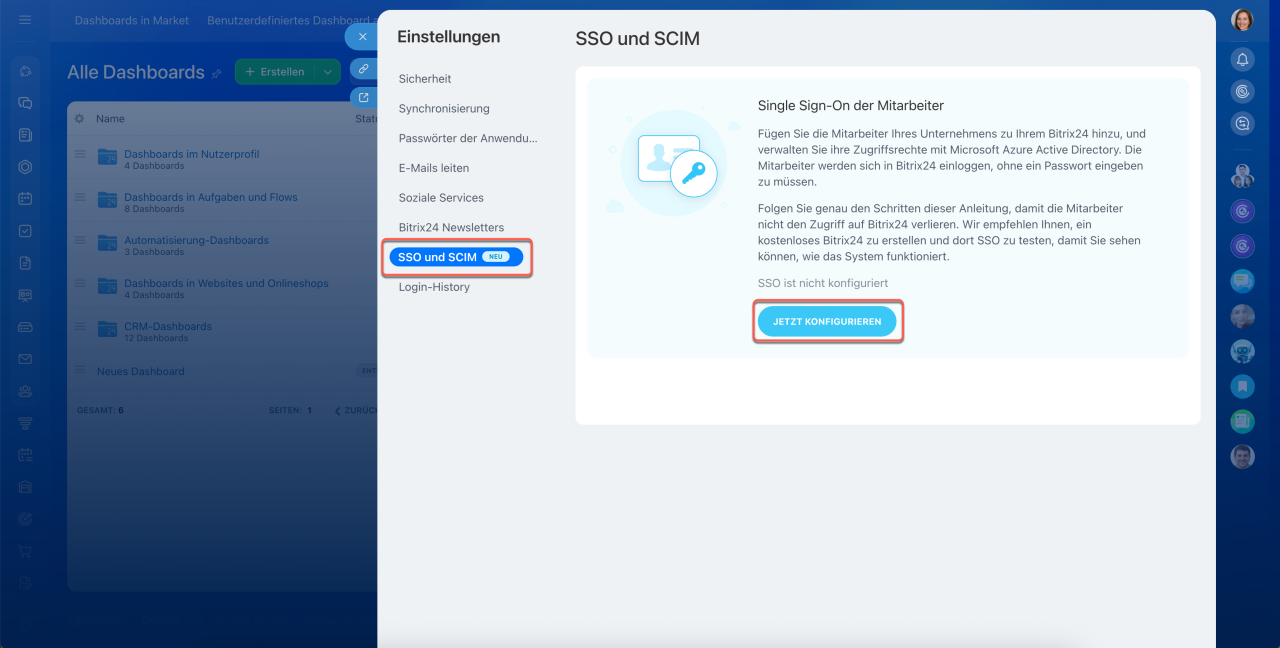

Öffnen Sie in Ihrem Nutzerprofil in Bitrix24 den Tab Sicherheit - SSO und SCIM. Klicken Sie auf die Schaltfläche Jetzt konfigurieren.

SAML-Anwendung in Microsoft Azure erstellen und ACS URL / SP Entity ID konfigurieren

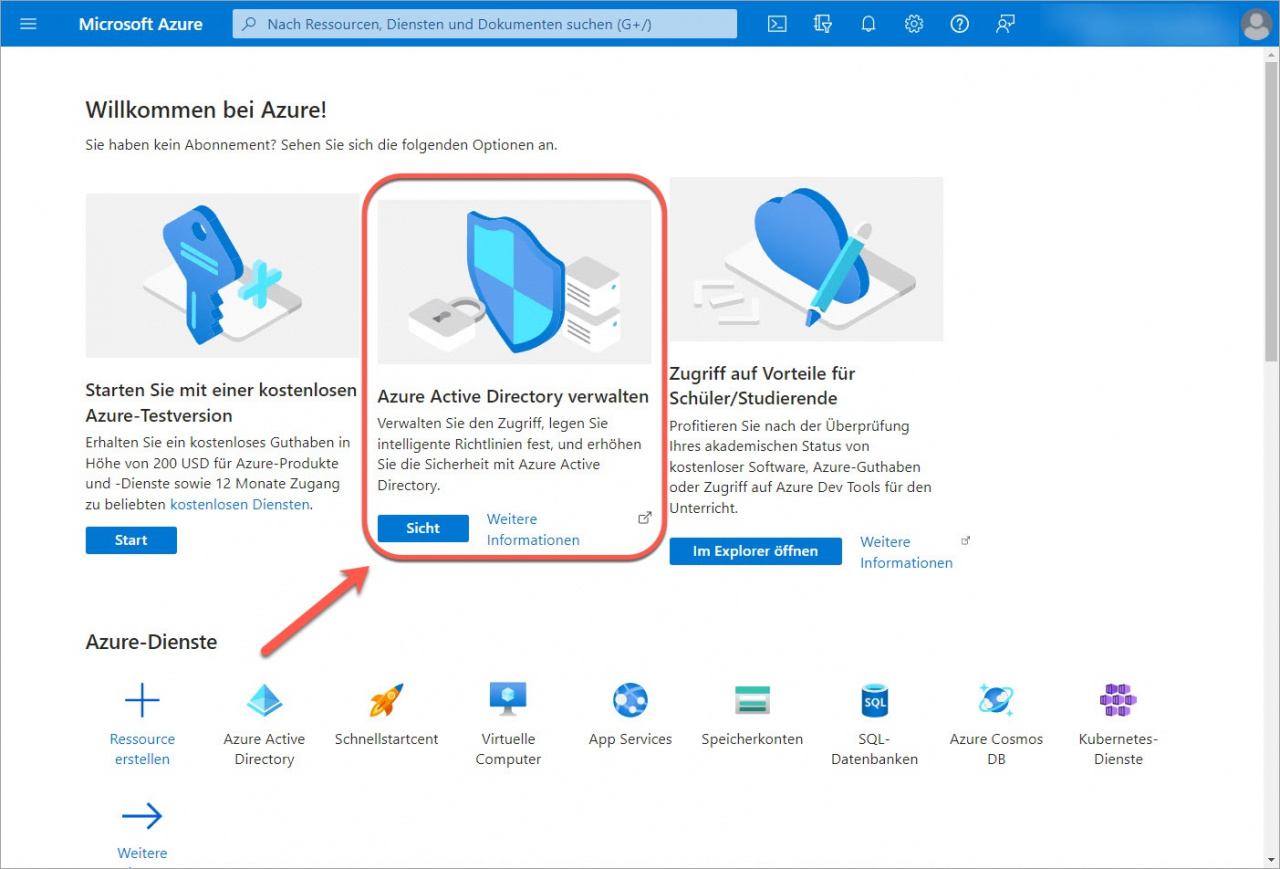

Melden Sie sich in Ihrem Microsoft Azure Konto oder erstellen Sie ein neues Konto. Öffnen Sie den Bereich Azure Active Directory.

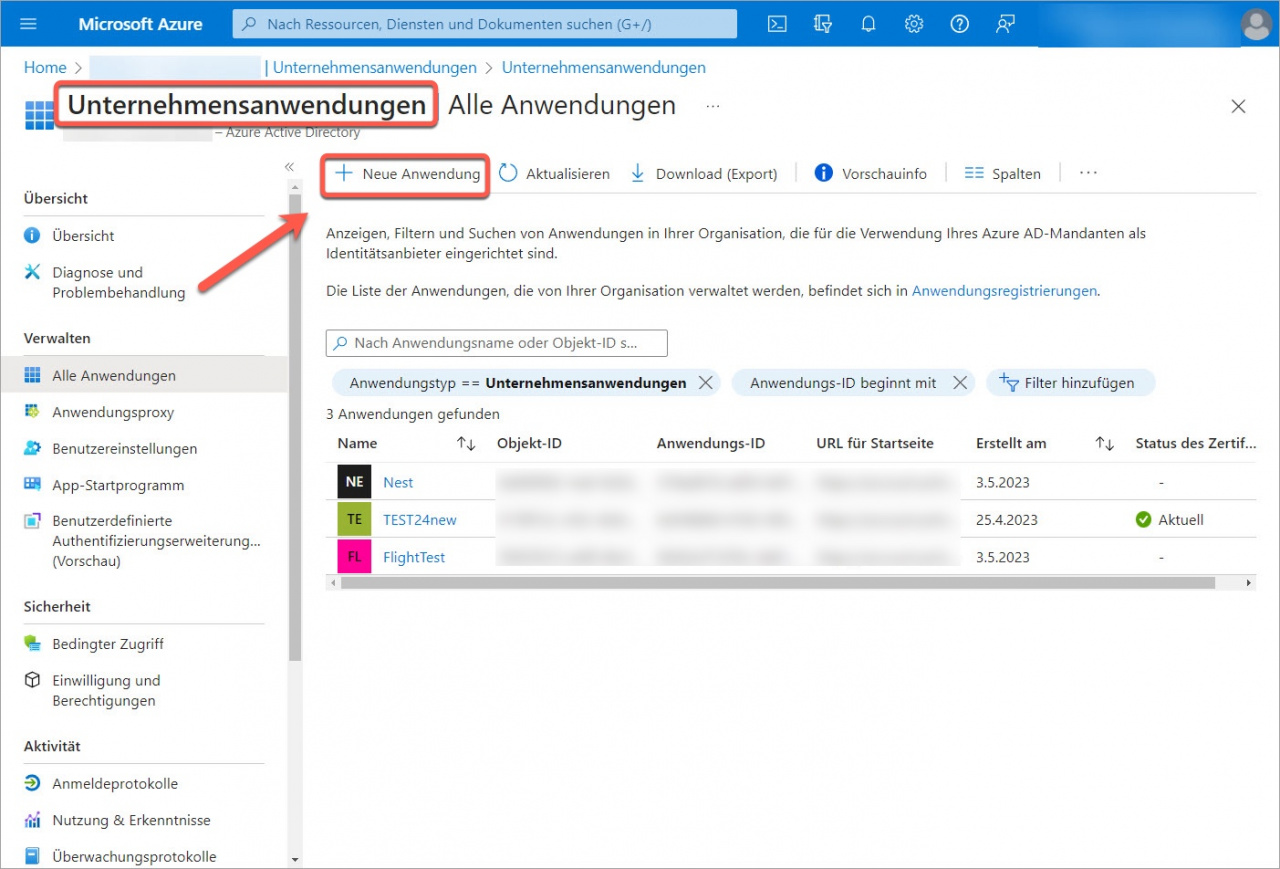

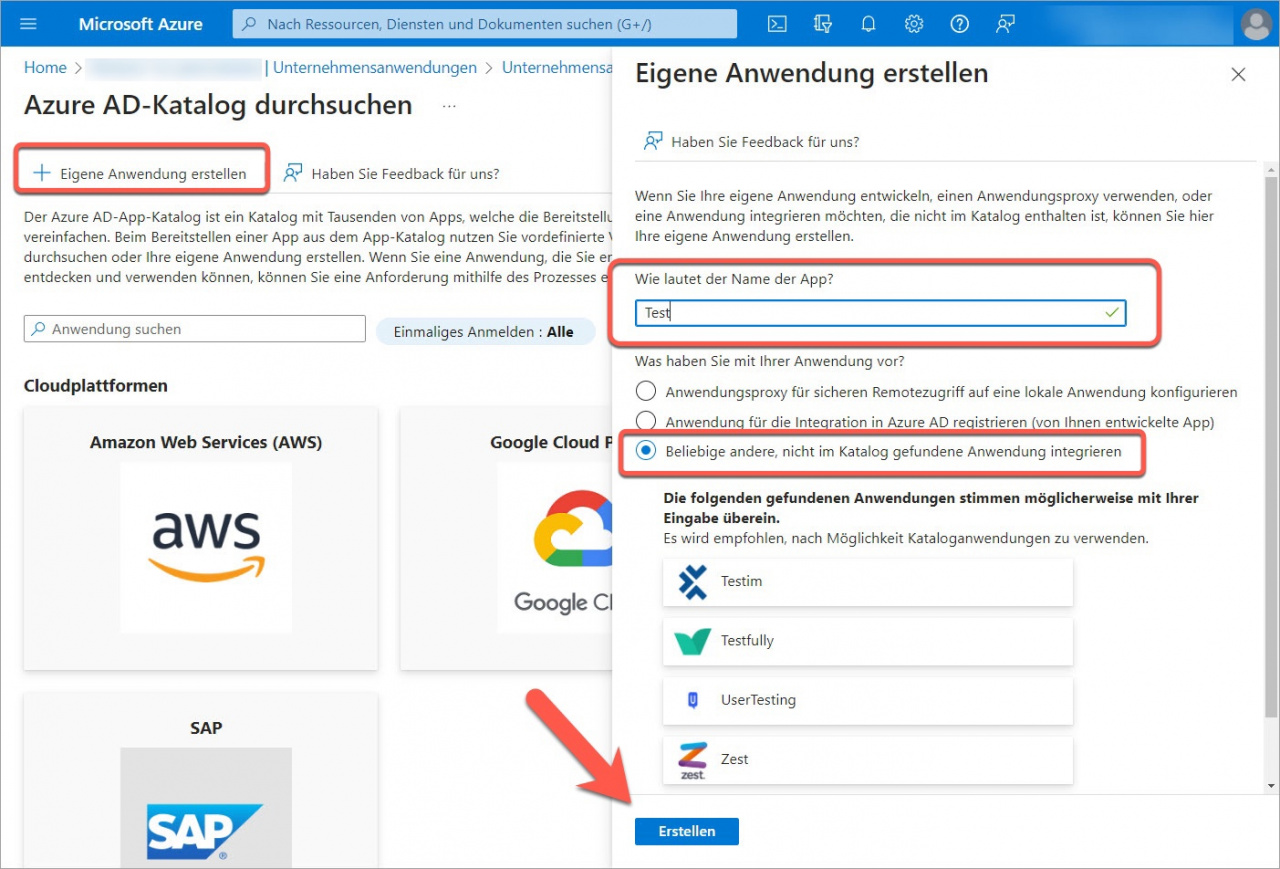

Öffnen Sie den Bereich Unternehmensanwendungen und erstellen Sie eine neue Anwendung.

Tippen Sie auf Eigene Anwendung erstellen. Geben Sie den Namen der App an, wählen Sie die Option Beliebige andere, nicht im Katalog gefundene Anwendung integrieren und klicken Sie auf Erstellen.

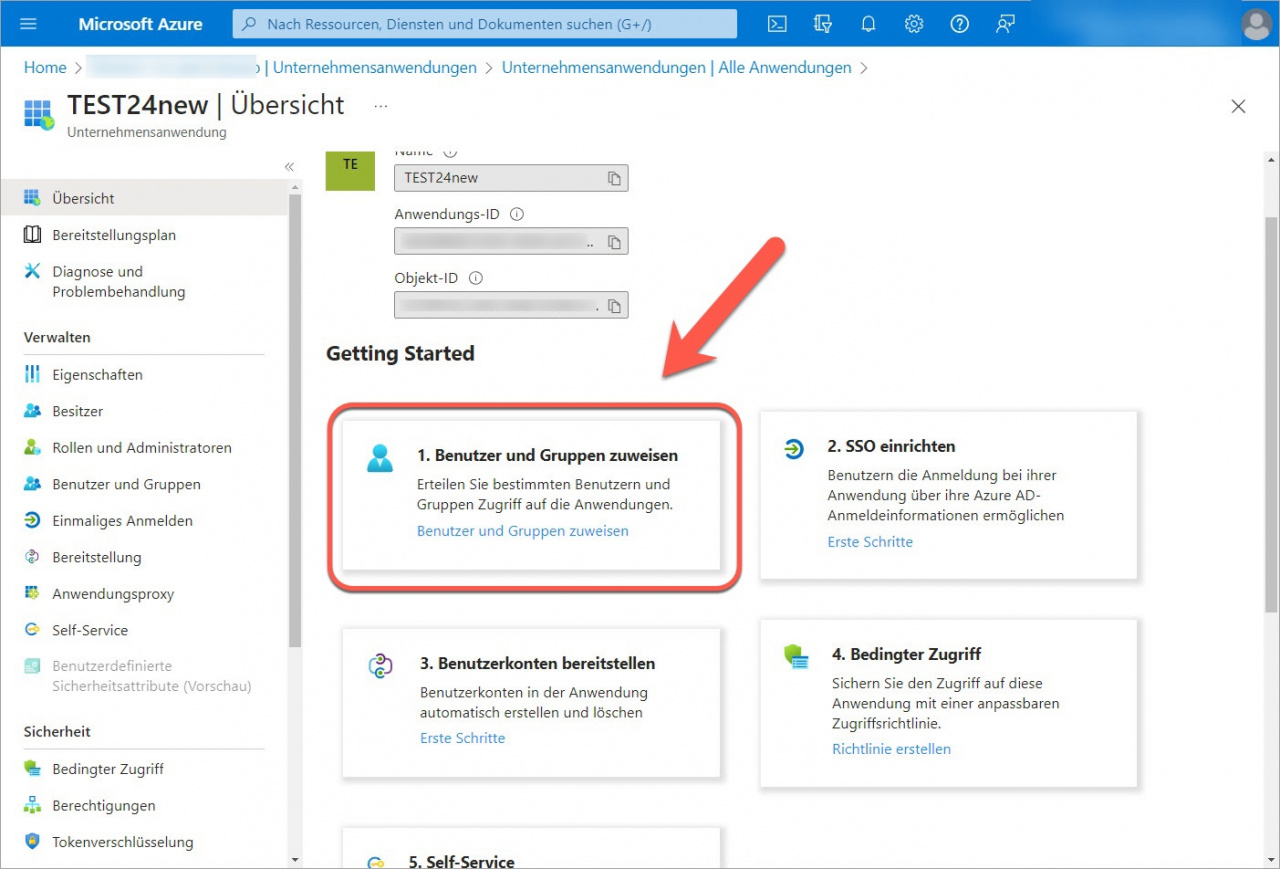

Nach der Erstellung öffnen Sie den Punkt Benutzer und Gruppen zuweisen.

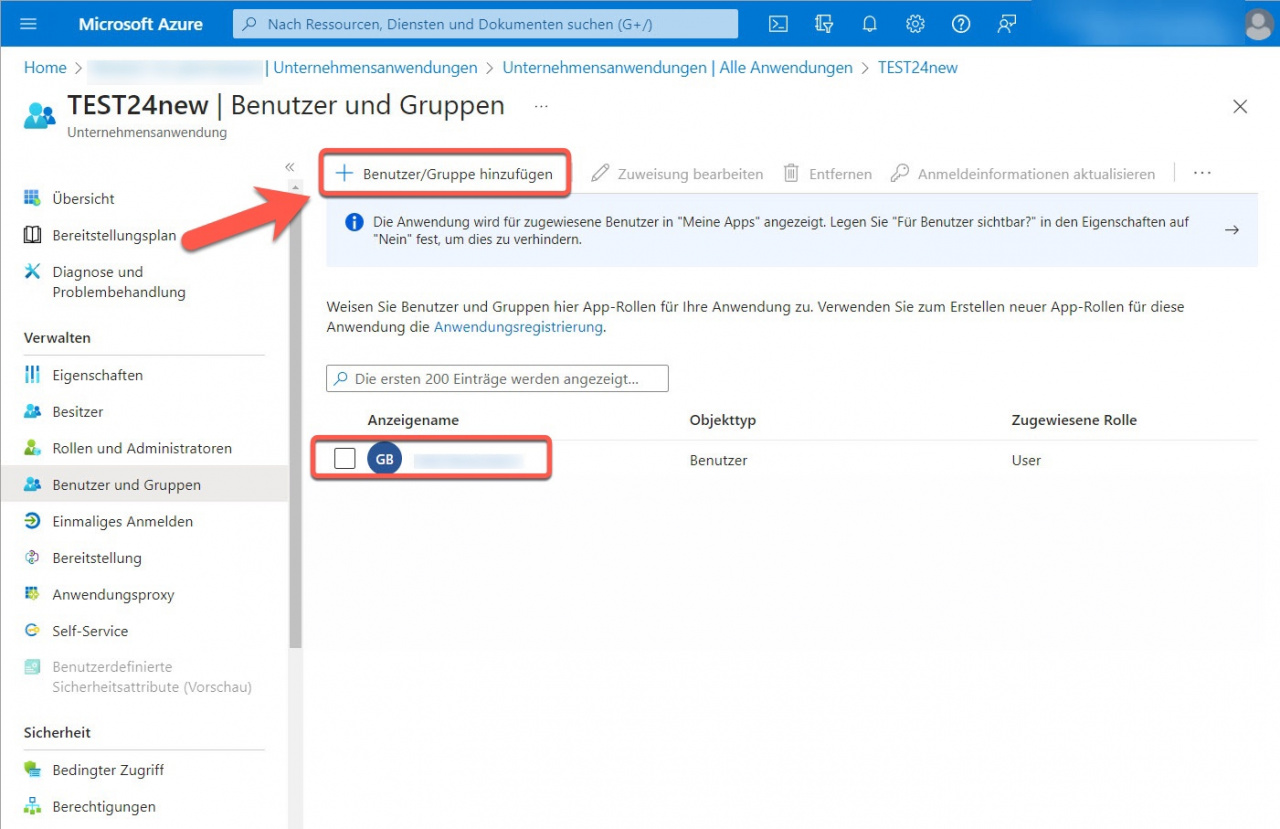

Klicken Sie auf Benutzer/Gruppen hinzufügen und geben Sie sich selbst als Benutzer an.

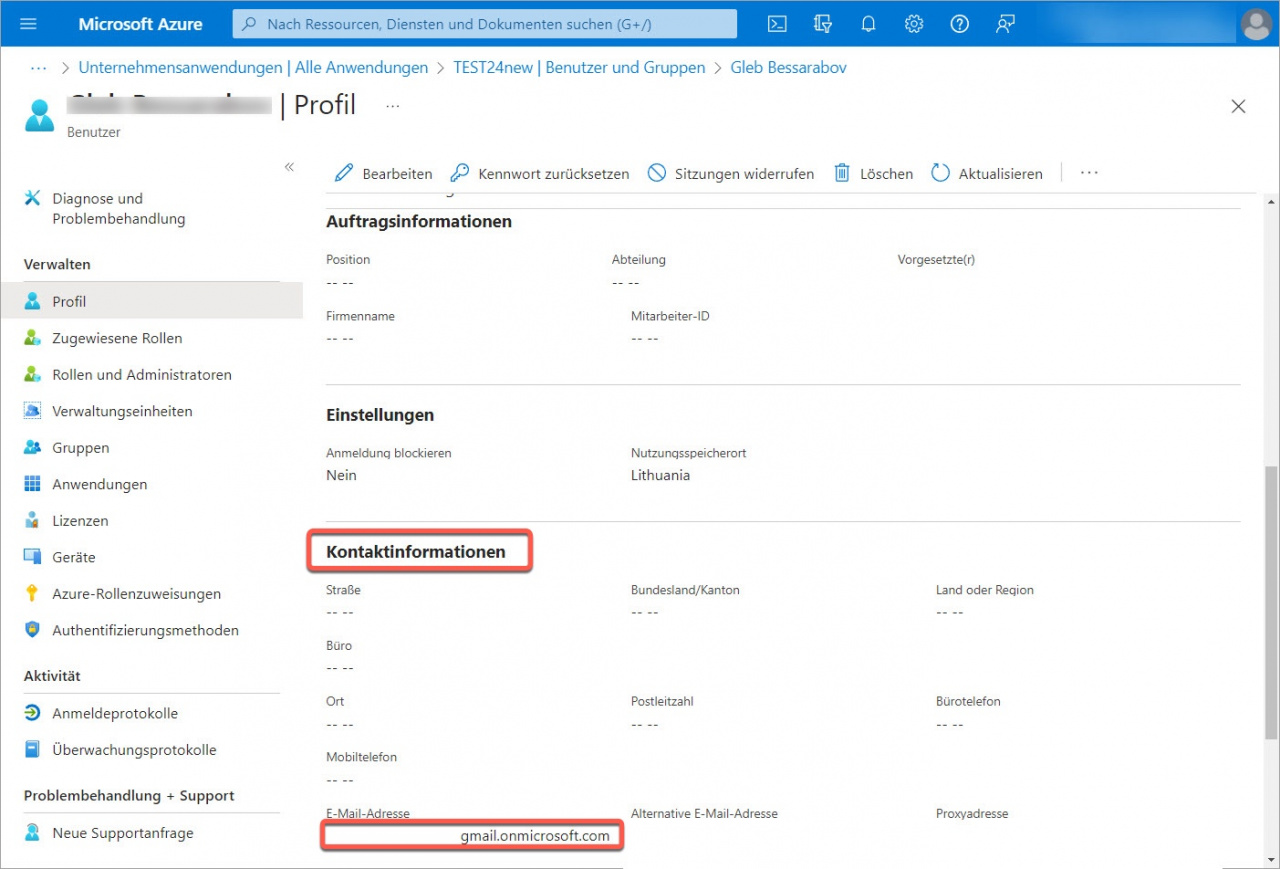

Öffnen Sie Ihr Profil und stellen Sie sicher, dass Ihre korrekte E-Mail-Adresse im Bereich Kontaktinformationen angegeben ist. Sonst können Probleme bei der Autorisierung im Account auftreten.

Wie Sie Benutzer hinzufügen oder löschen können, erfahren Sie unter dem Link.

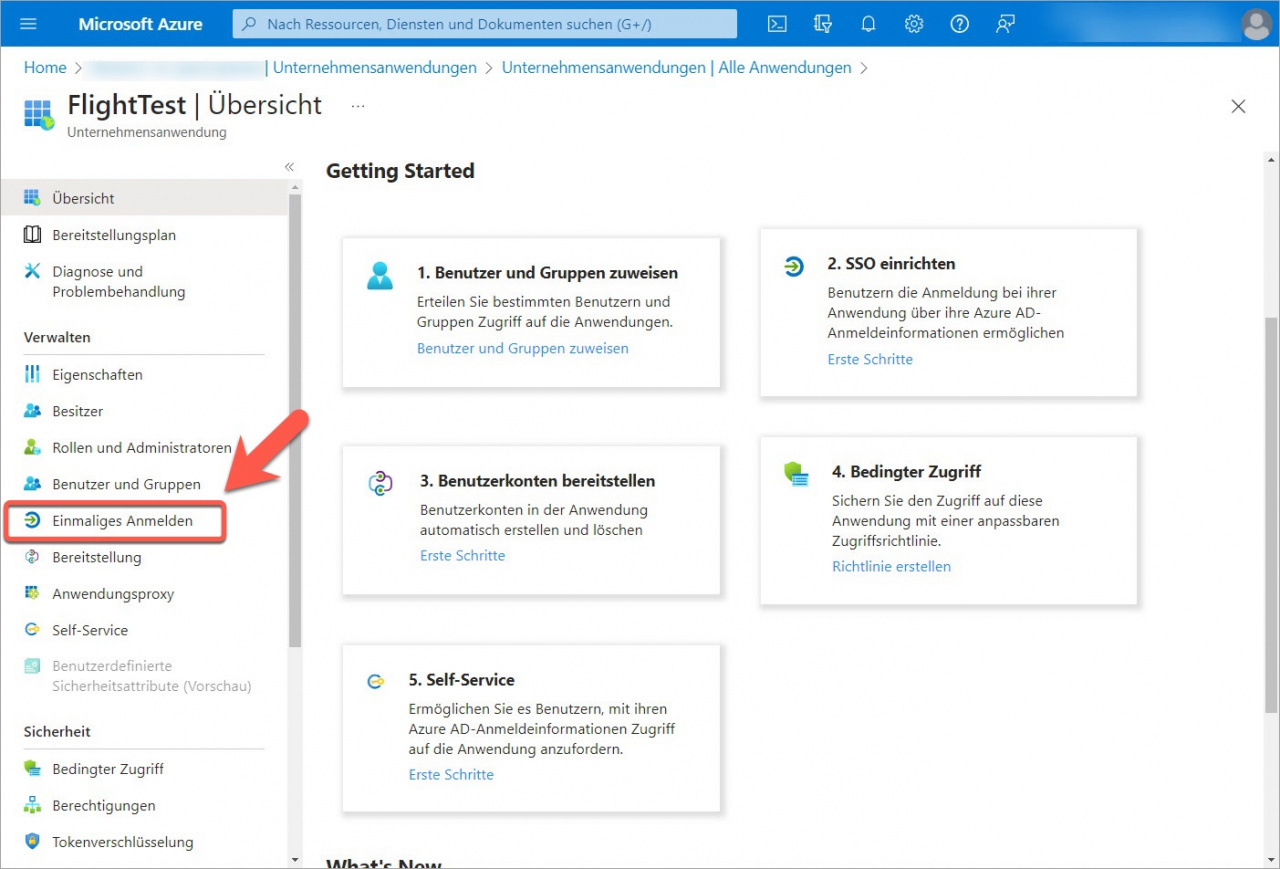

Dann öffnen Sie den Punkt Einmaliges Anmelden.

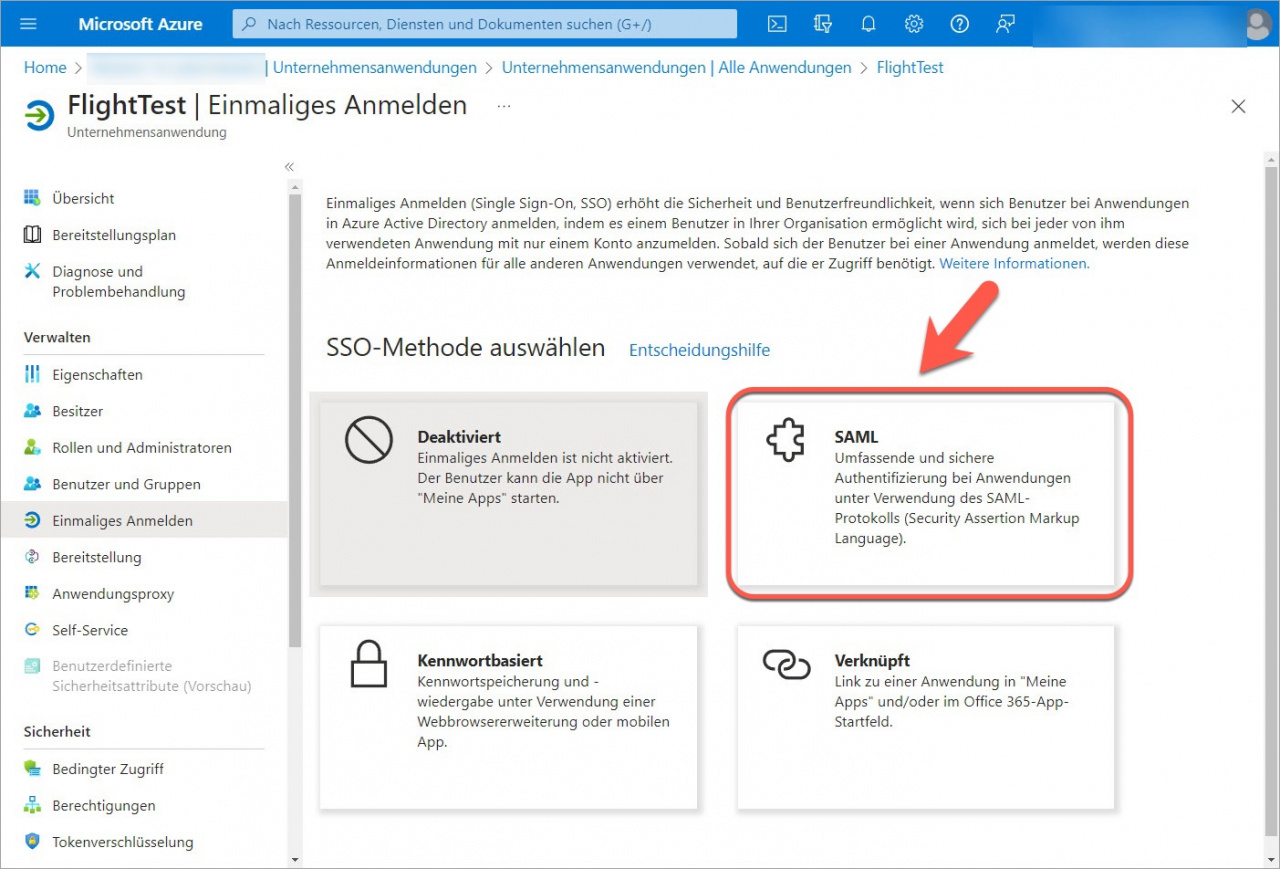

Im geöffneten Fenster klicken Sie auf SAML.

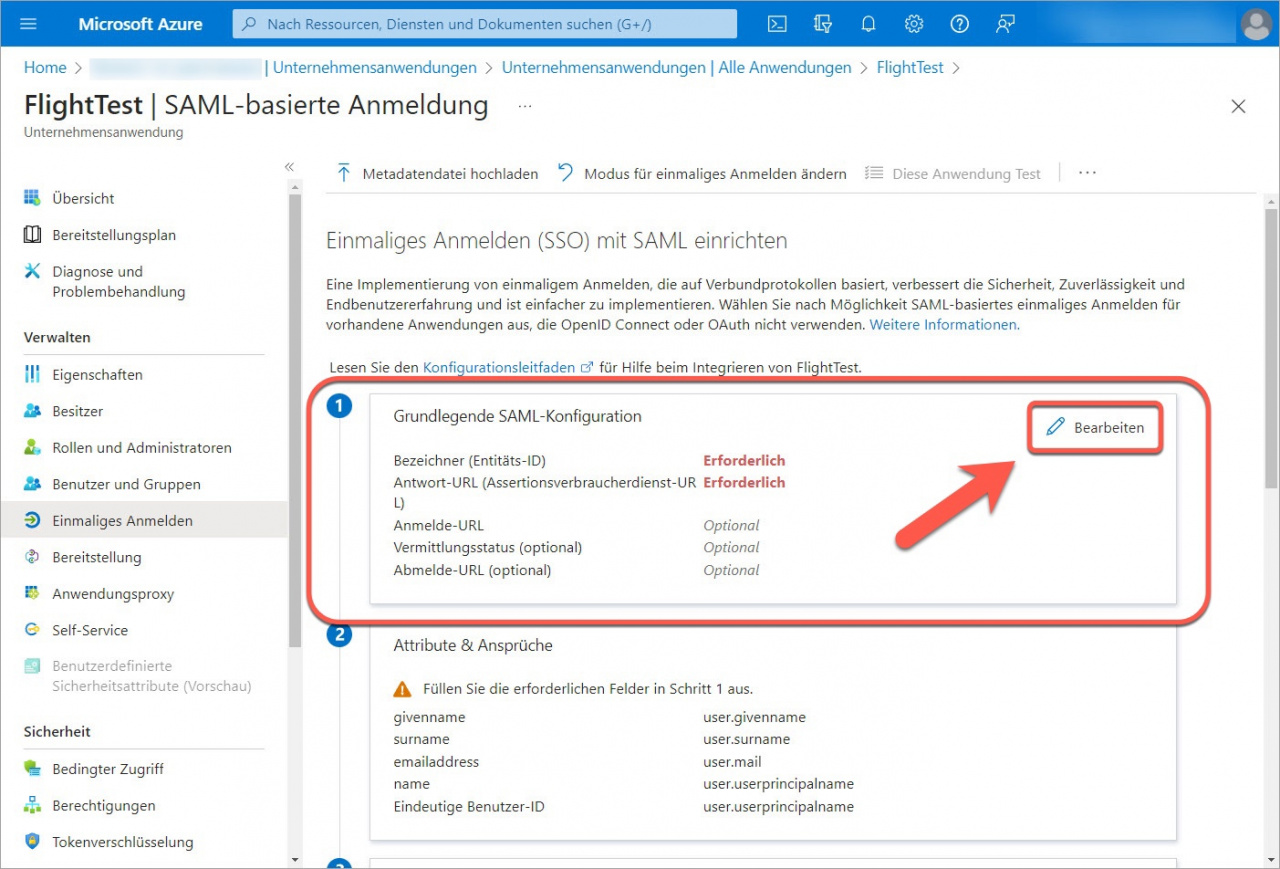

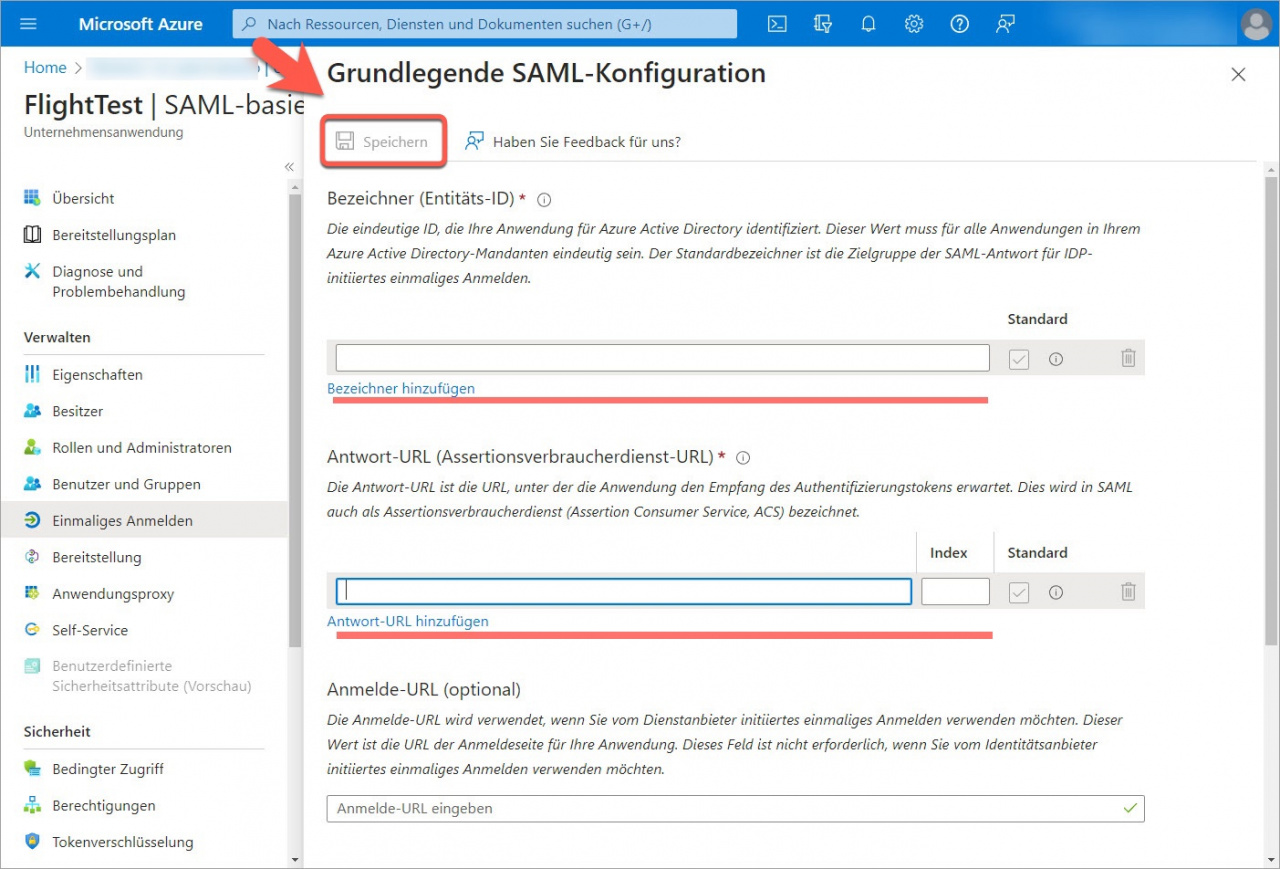

Klicken Sie auf Bearbeiten im Block Grundlegende SAML-Konfiguration.

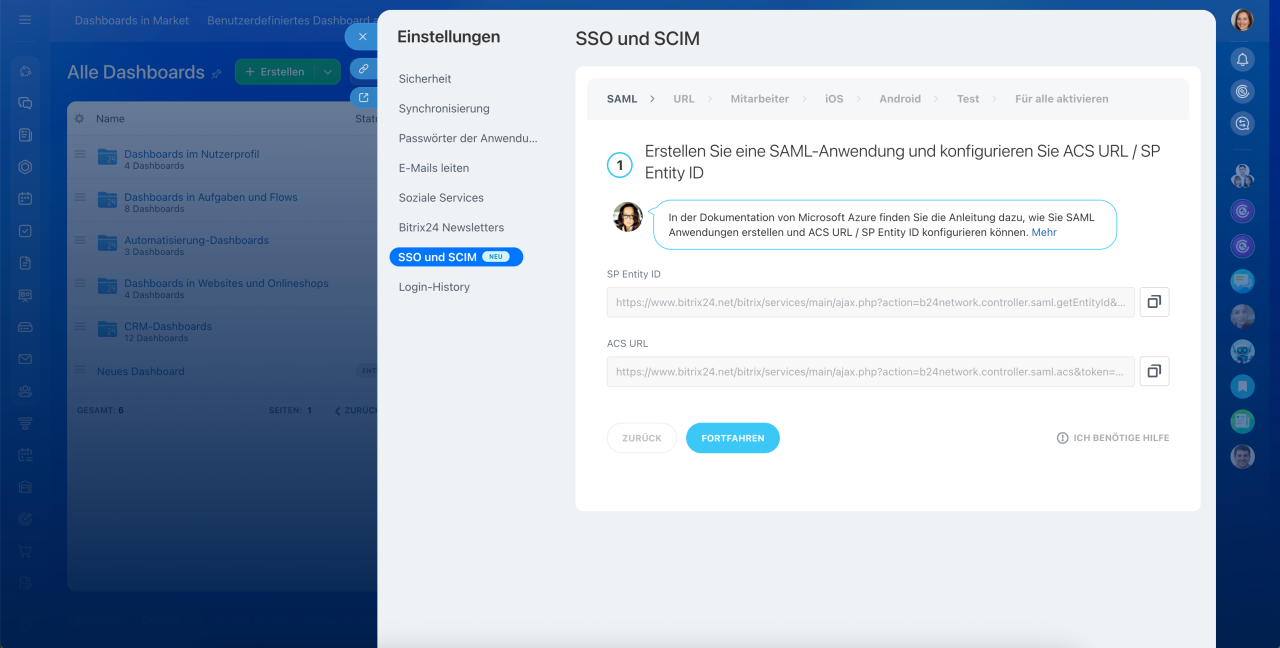

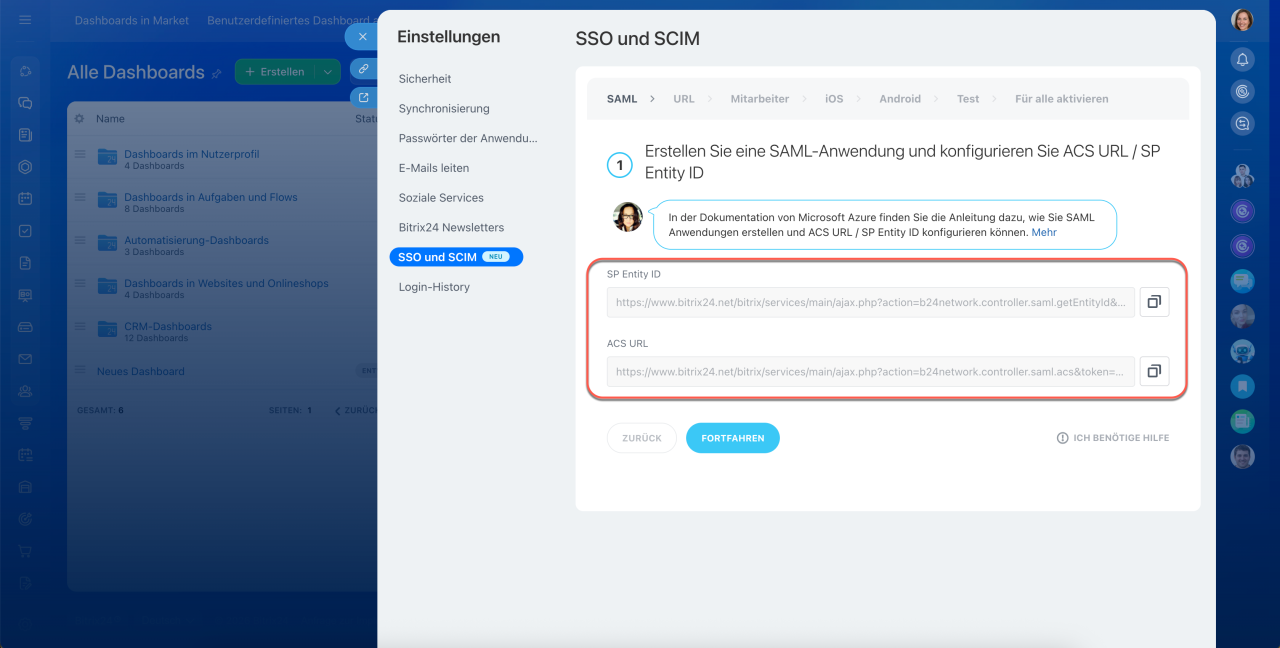

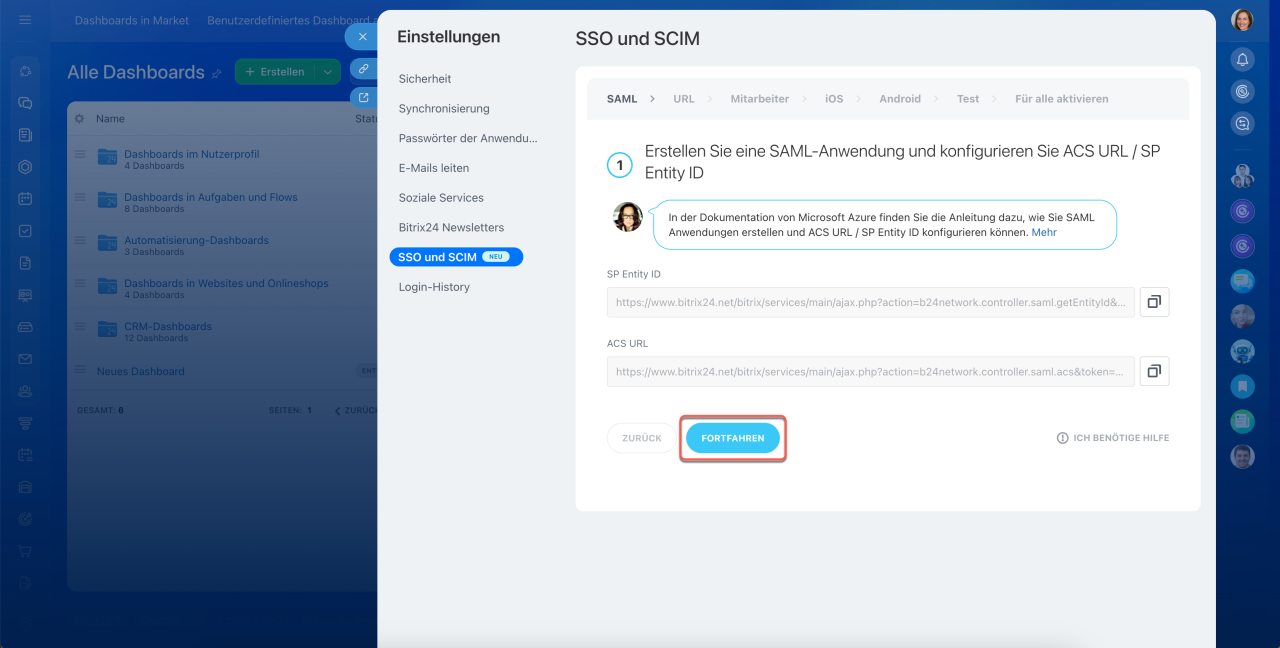

Danach öffnen Sie Ihr Bitrix24 und kopieren Sie die Felder ACS URL und SP Entity ID.

Wechseln Sie in Microsoft Azure und fügen Sie den Wert ACS URL ins Feld Antwort-URL (Assertionsverbraucherdienst) und SP Entity ID ins Feld Anmelde-URL ein, dann klicken Sie auf Speichern.

Öffnen Sie Bitrix2424 erneut und klicken Sie auf Fortfahren.

Service-URL eingeben und die Verbindungsprüfung starten

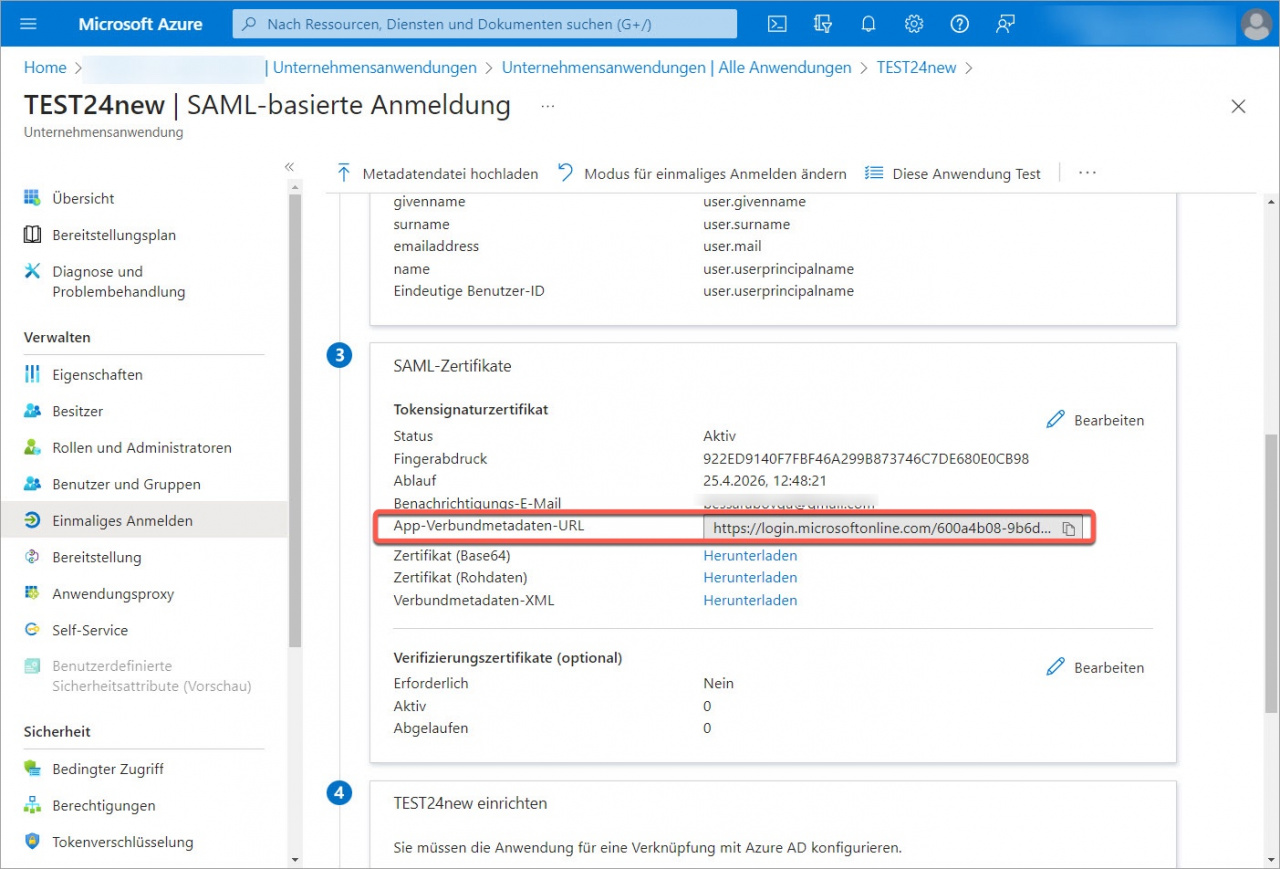

In Microsoft Azure kopieren Sie das Feld App-Verbundmetadaten-URL.

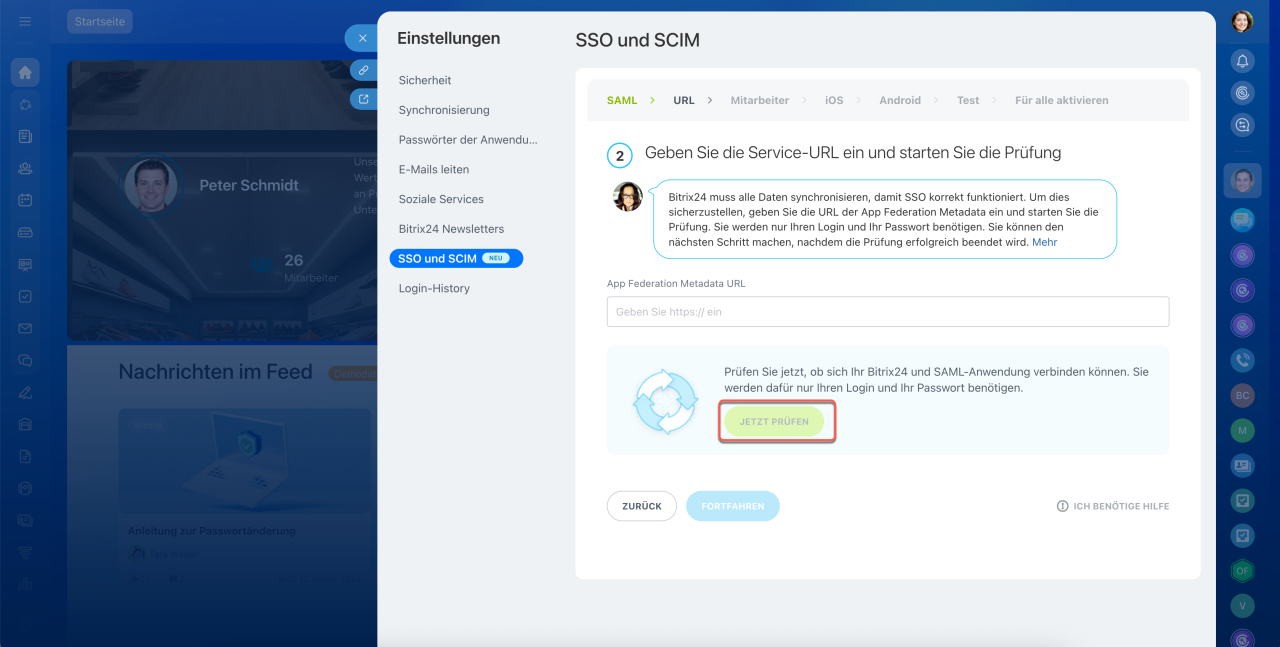

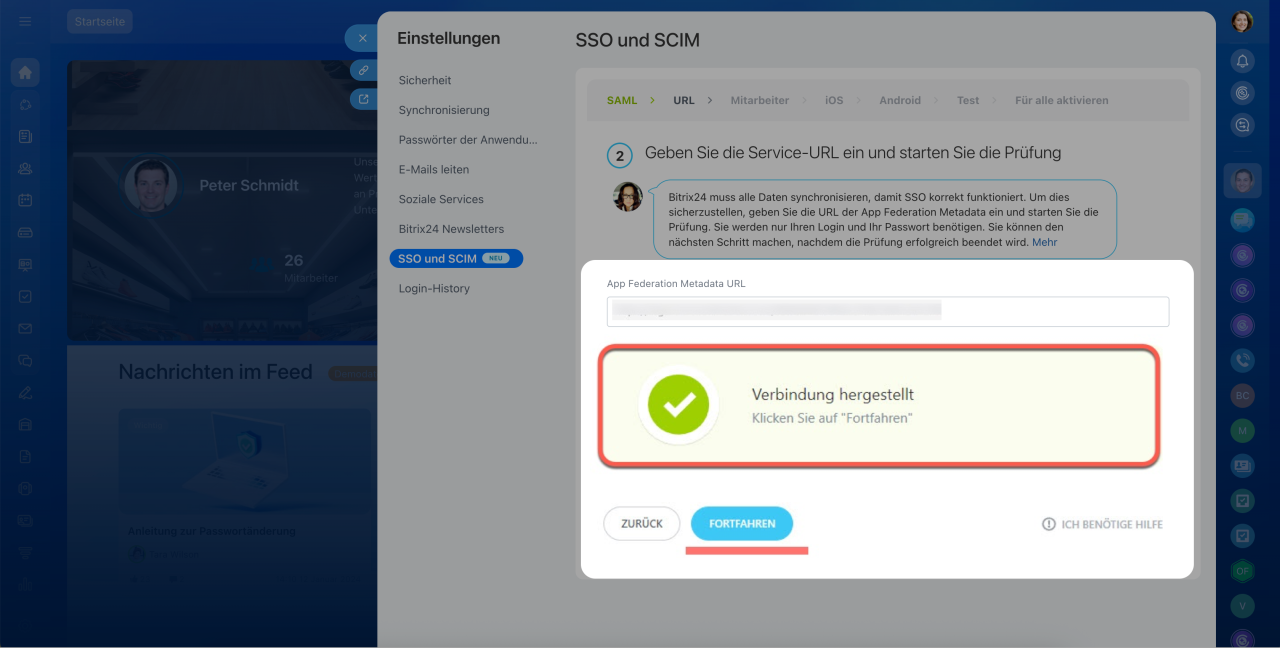

Damit Bitrix24 alle Daten für das korrekte Funktionieren von SSO synchronisieren kann, geben Sie App Federation Metadata URL ein und starten Sie die Verbindungsprüfung.

Wenn alles korrekt ist, erscheint die Benachrichtigung "Verbindung hergestellt". Wenn Sie SSO und SCIM im Inkognito-Modus oder einme anderen Browser einstellen, melden Sie sich erneut bei Microsoft Azure an.

Mögliche Fehler

Leider können wir Sie nicht anmelden

Wenn dieser Fehler infolge der Verbindungsprüfung aufgetreten ist, prüfen Sie erforderlich, ob Sie sich selbst als Benutzer in der Anwendung im Bereich Benutzer und Gruppen zuweisen angegeben haben.

E-Mail-Domain der Mitarbeiter prüfen

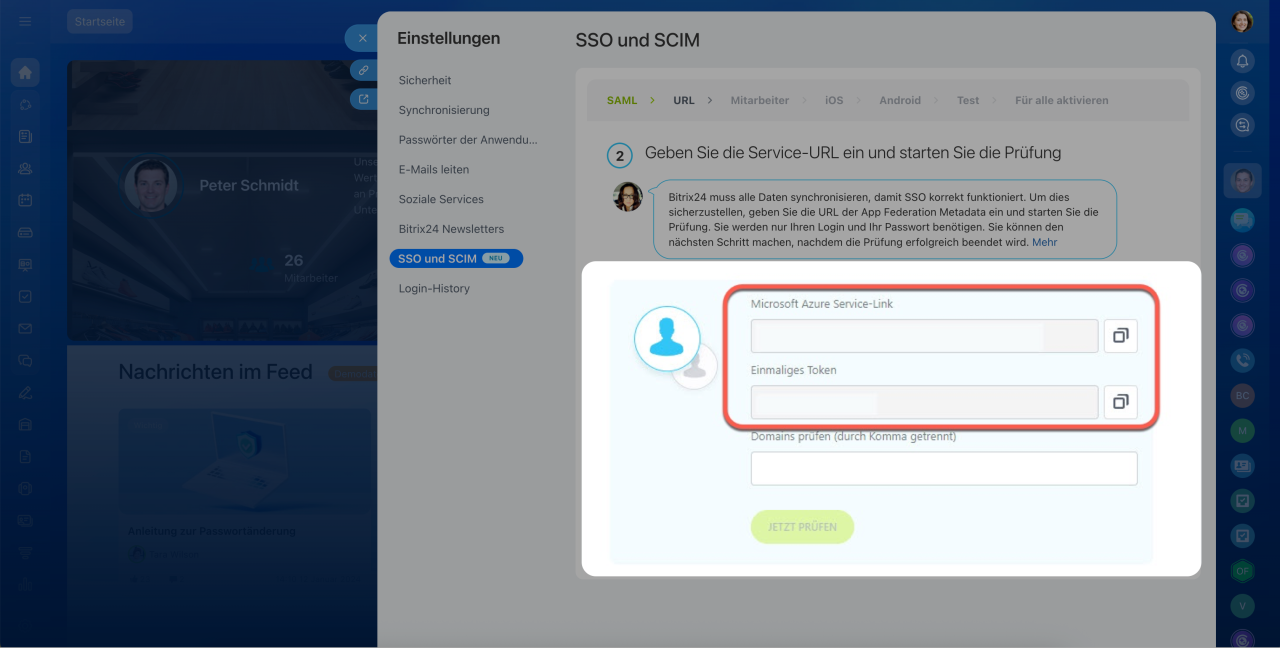

In diesem Schritt stellen Sie die Synchronisierung der Nutzer aus Microsoft Azure. Im Einstellungsbereich kopieren Sie Microsoft Azure Service-Link und Einmaliges Token.

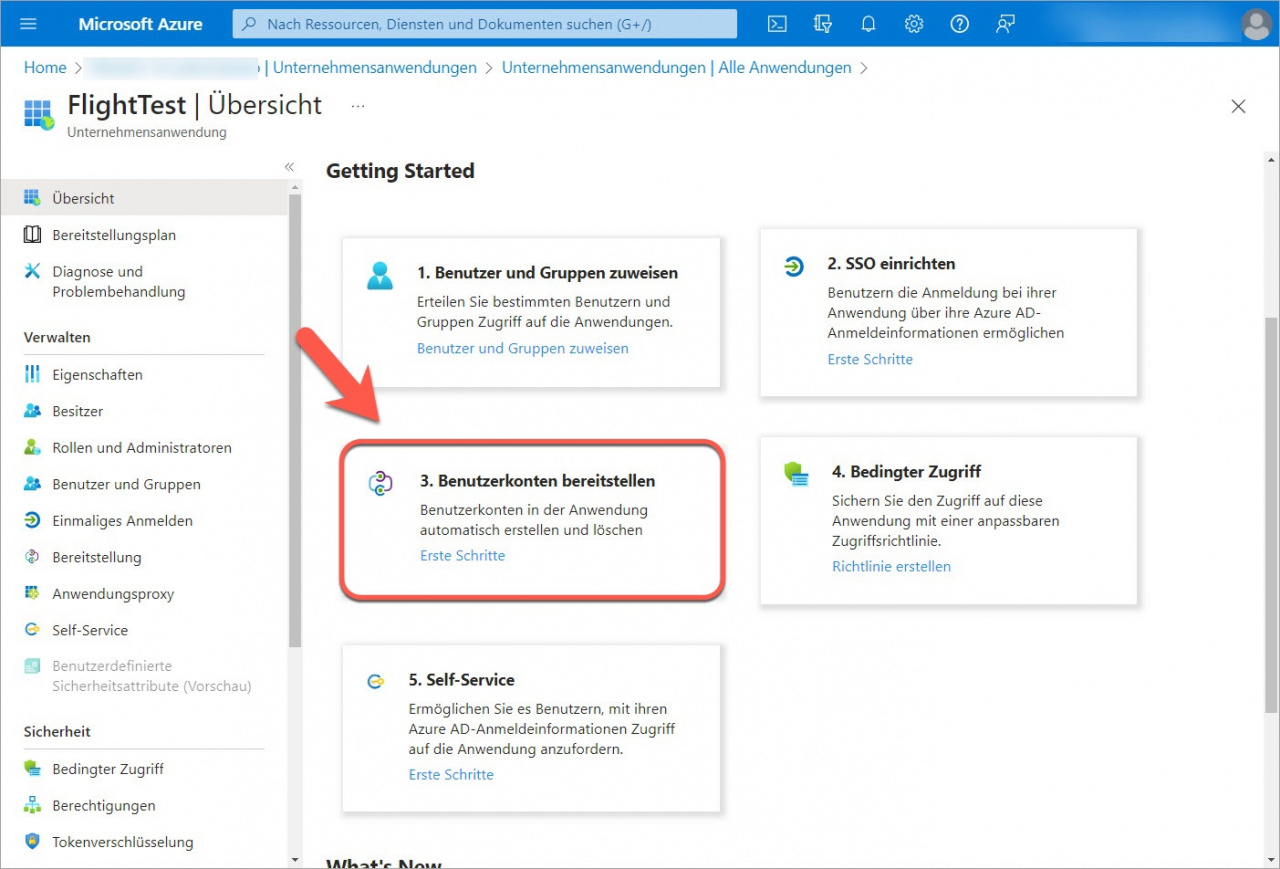

Öffnen Sie in Ihrer Unternehmensanwendung den Tab Benutzerkonten bereitstellen.

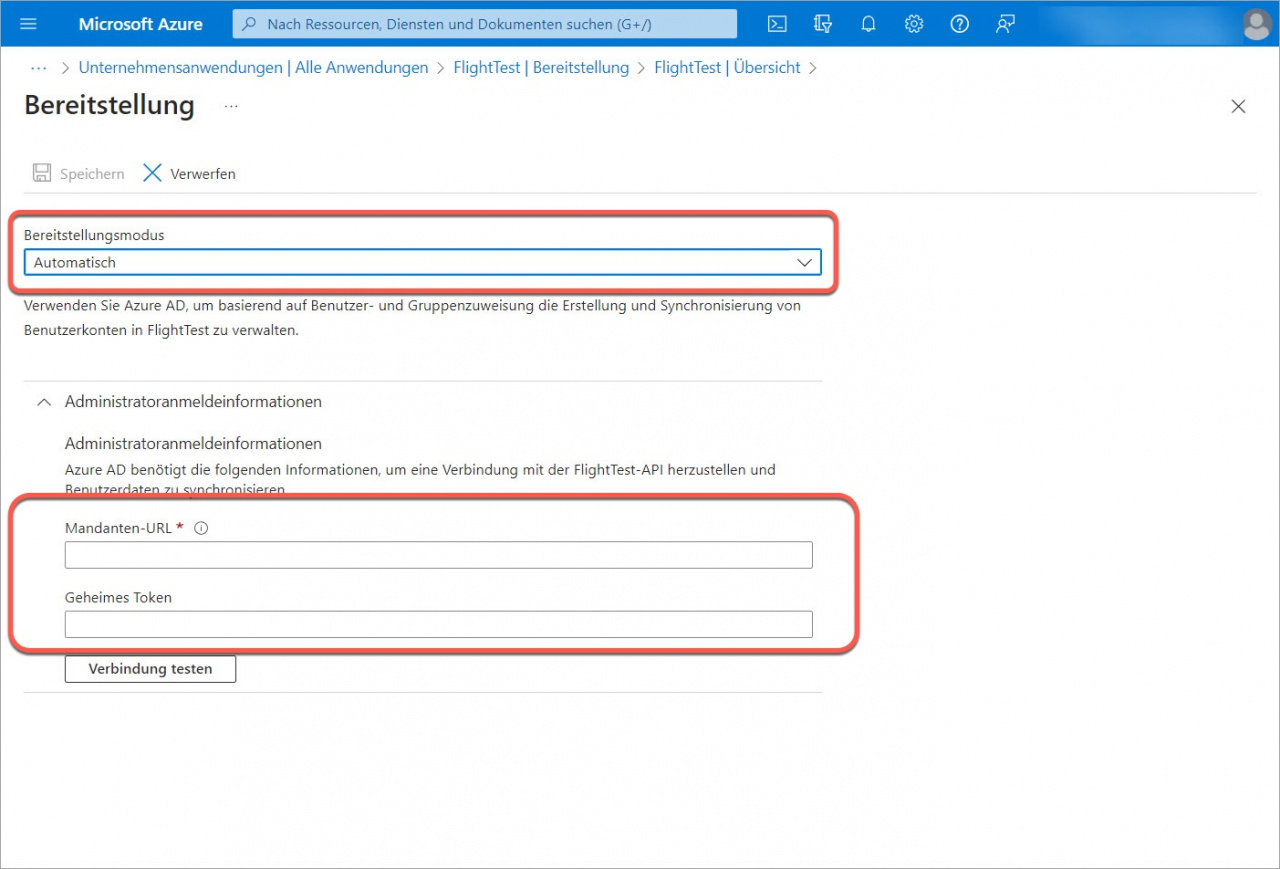

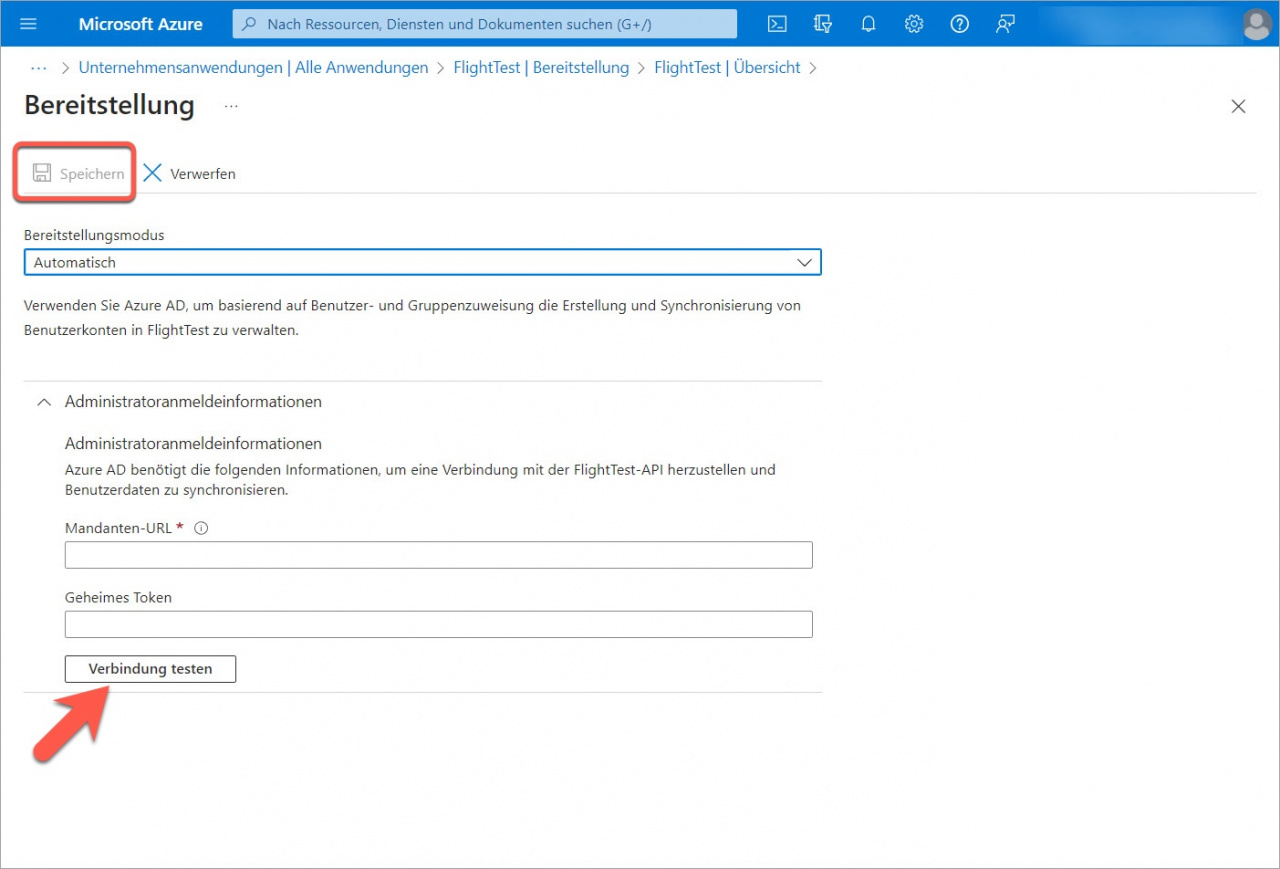

Tippen Sie auf Bereitstellungsmodus - Automatisch und geben Sie Administratoranmeldeinformationen ein.

Danach klicken Sie auf die Schaltfläche Verbindung testen und Speichern.

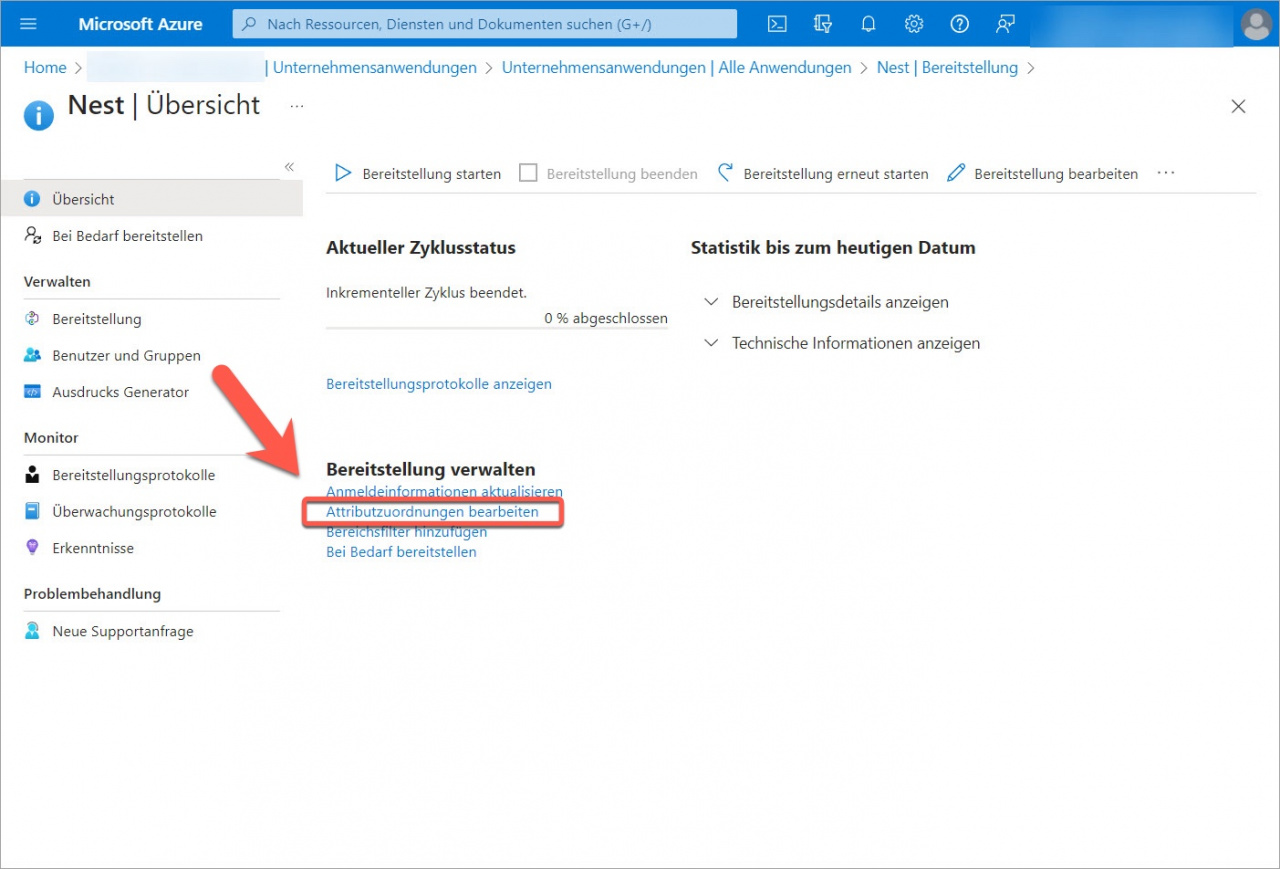

Danach öffnen Sie im Block Benutzerkonten bereitstellen den Punkt Attributzuordenungen bearbeiten.

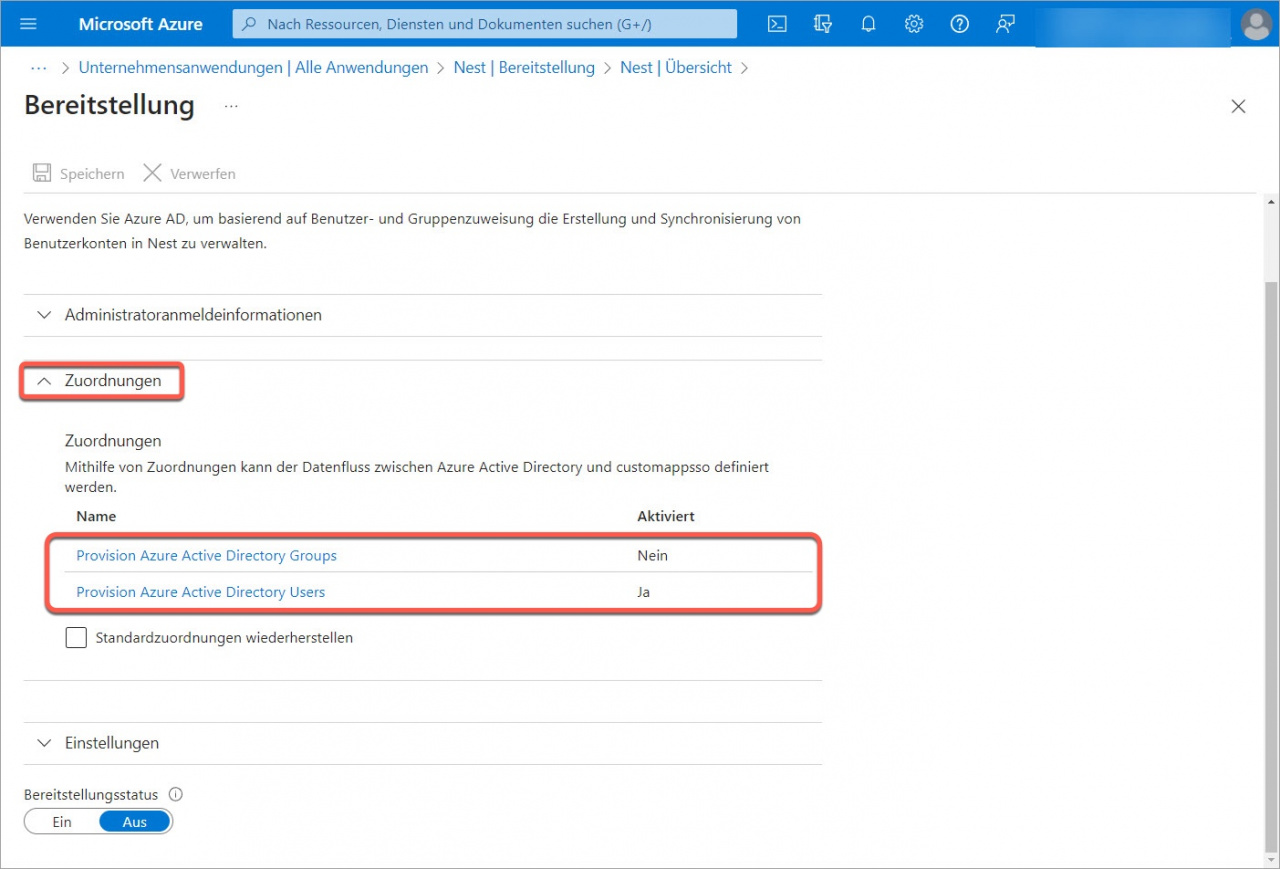

Im Block Zuordnungen deaktivieren Sie die Synchronisierung von Gruppen und aktivieren Sie die Synchronisierung von Benutzern.

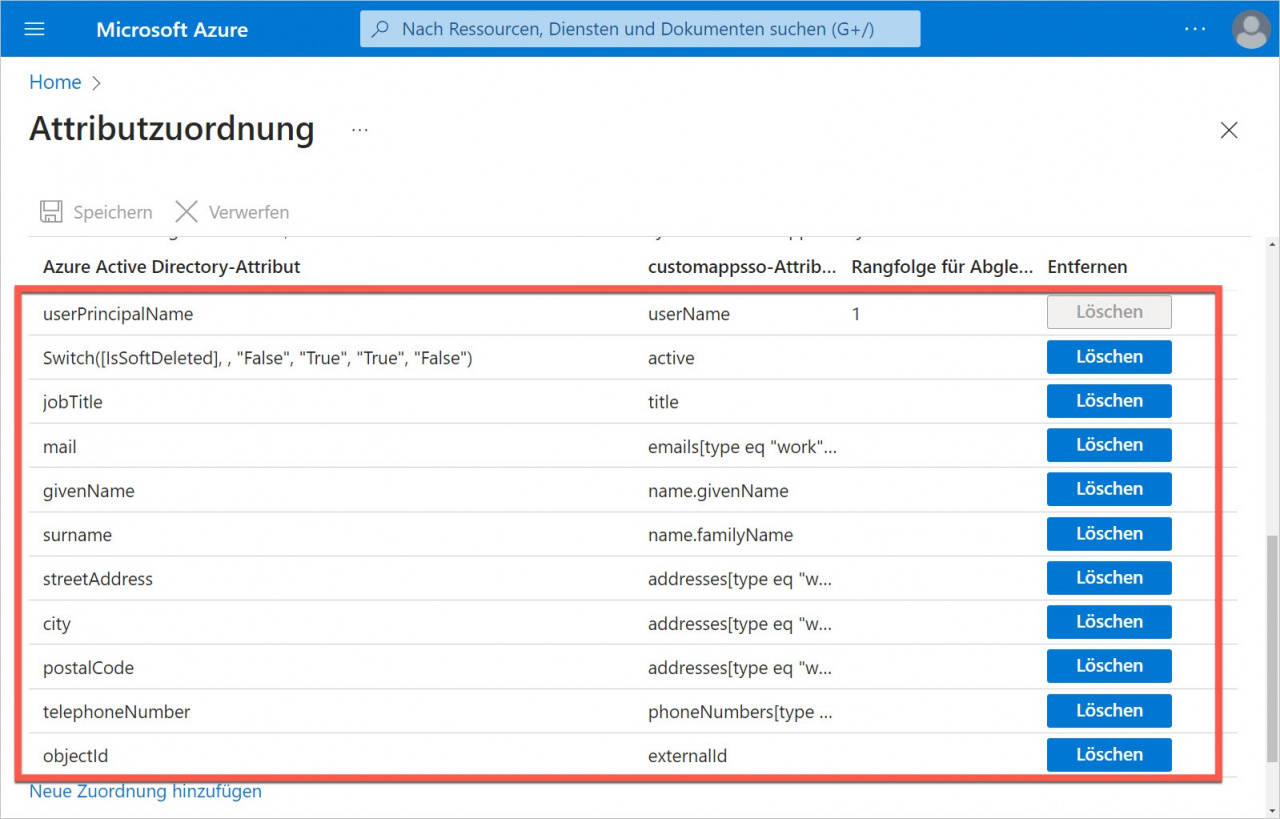

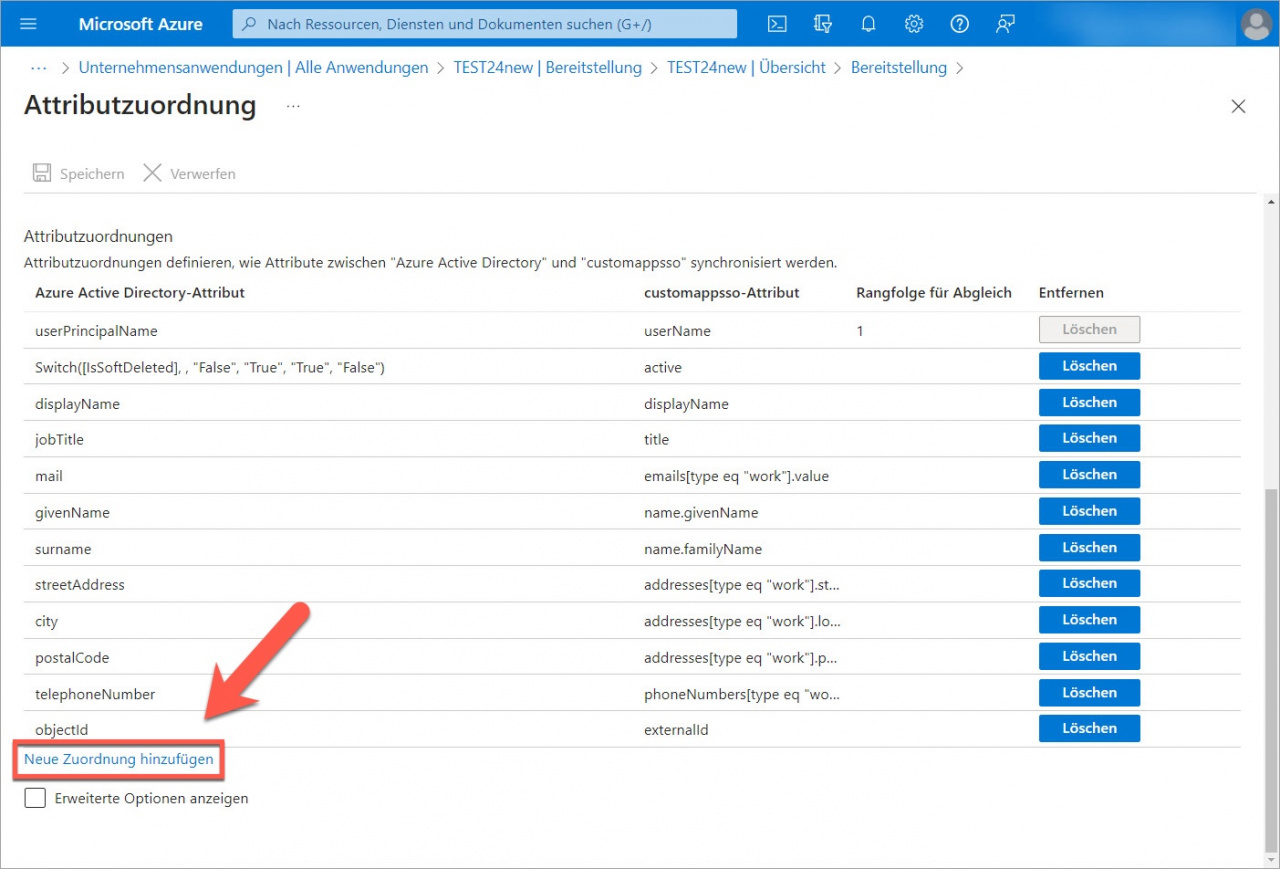

In den Einstellungen für Nutzer löschen Sie unnötige Felder außer den folgenden:

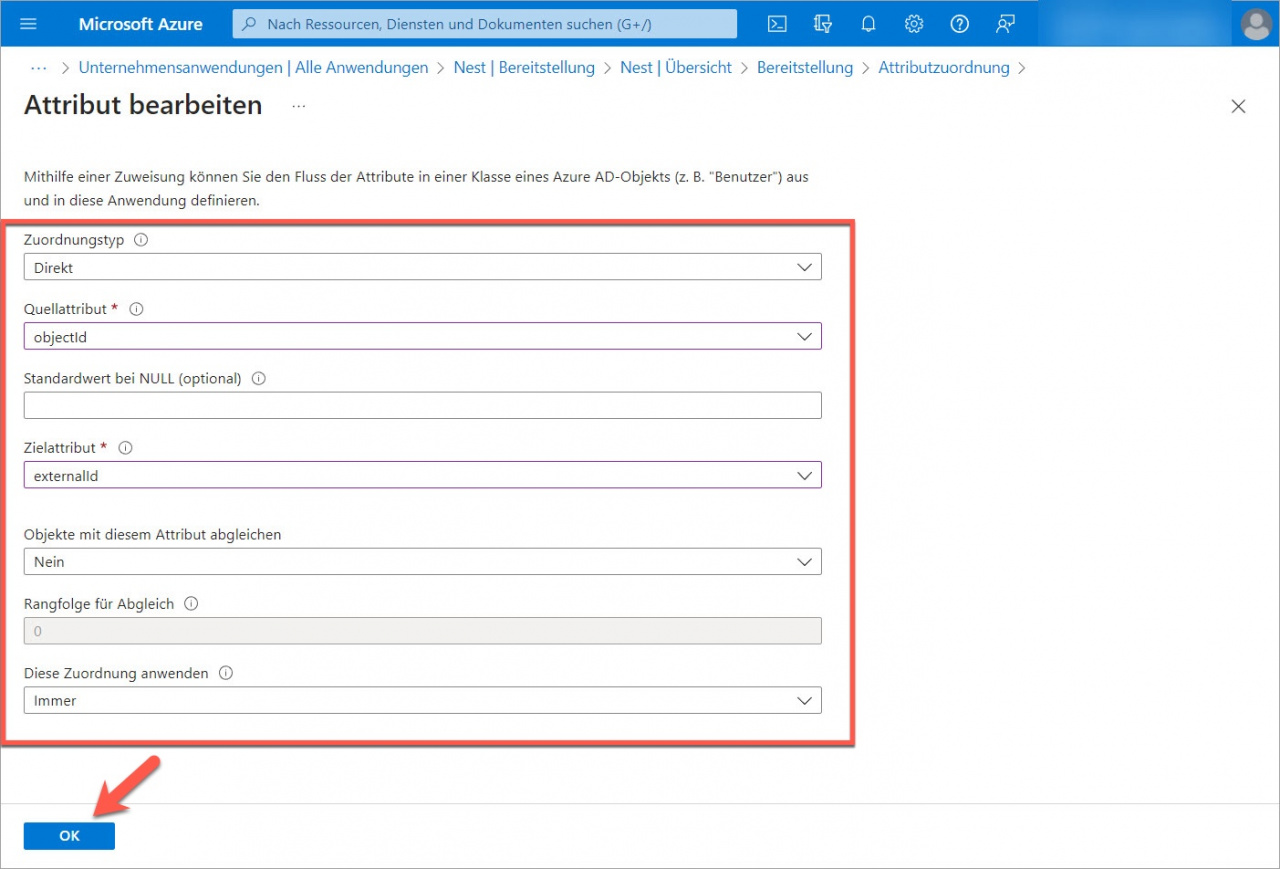

Fügen Sie auch das neue Feld objectid hinzu. Klicken Sie dafür auf Neue Zuordnung hinzufügen.

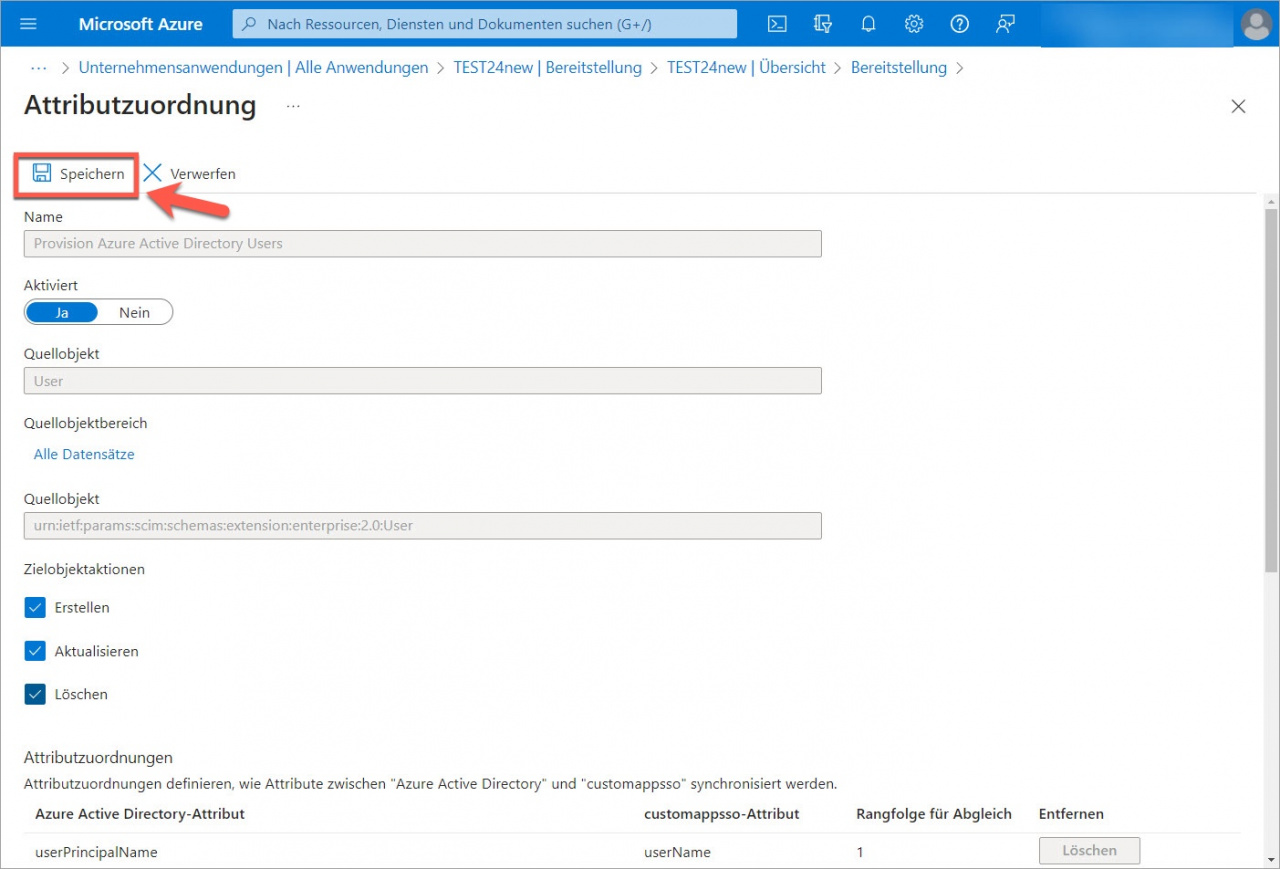

Speichern Sie die Einstellungen.

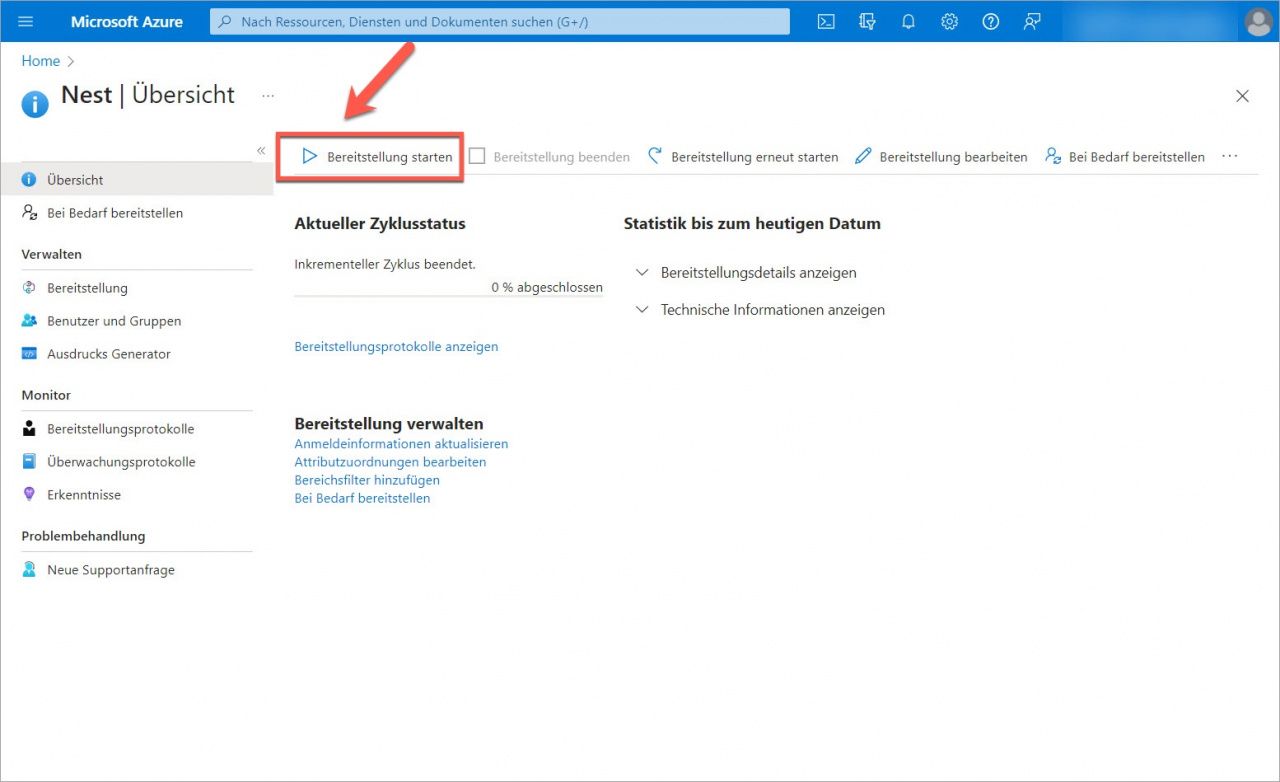

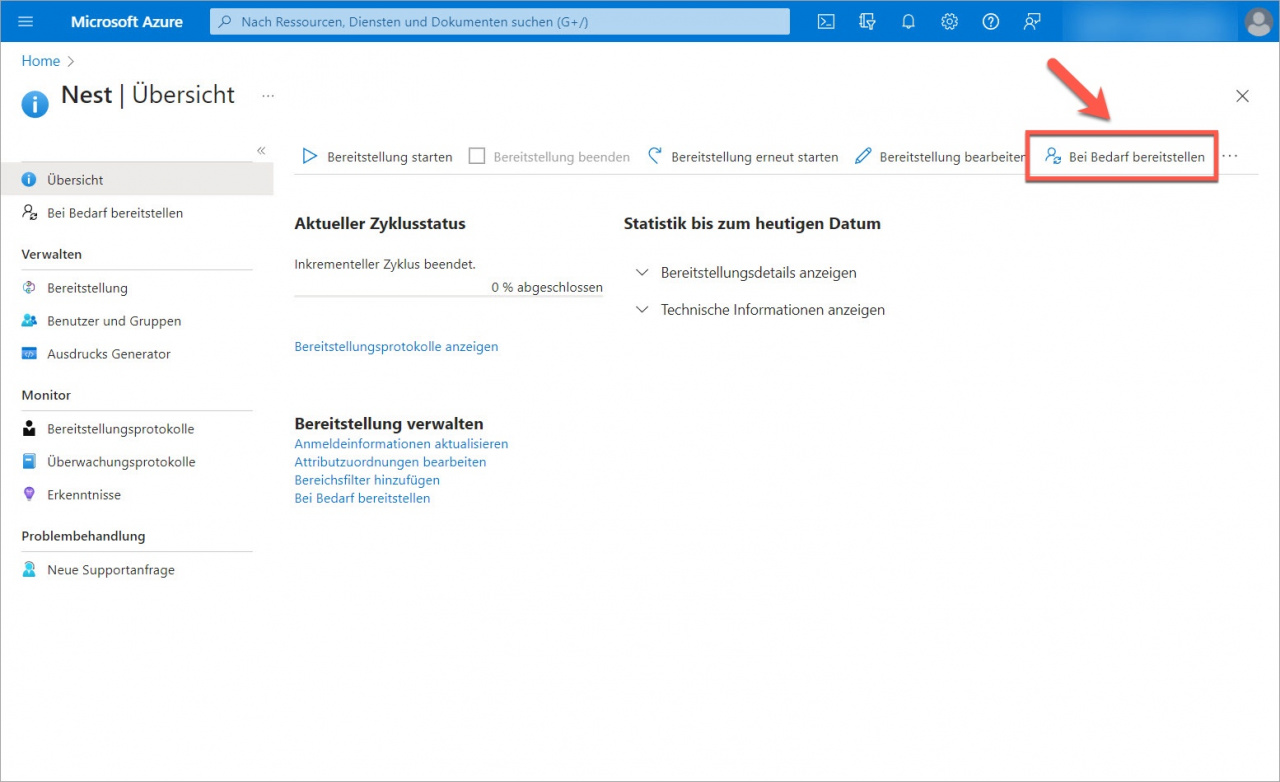

Um die Synchronisierung einzuschalten und neue Nutzer automatisch in den Account hinzuzufügen, öffnen Sie noch einmal den Block Benutzerkonten bereitstellen und klicken Sie auf die Schaltfläche Bereistellung starten.

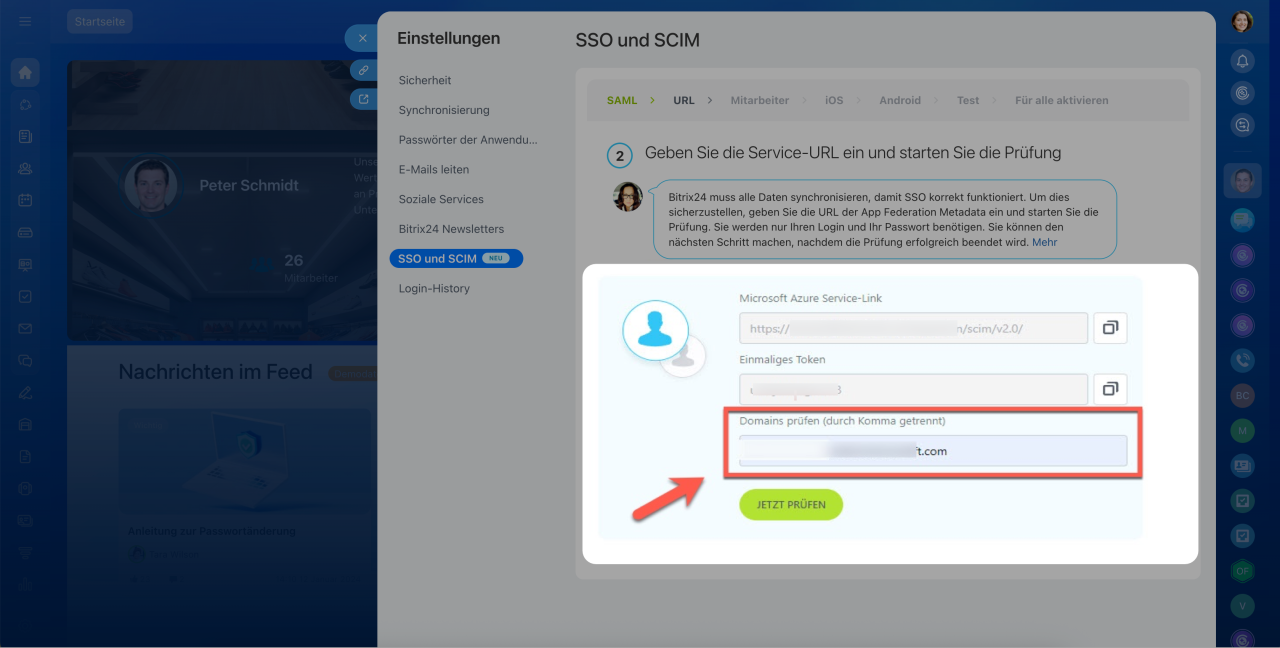

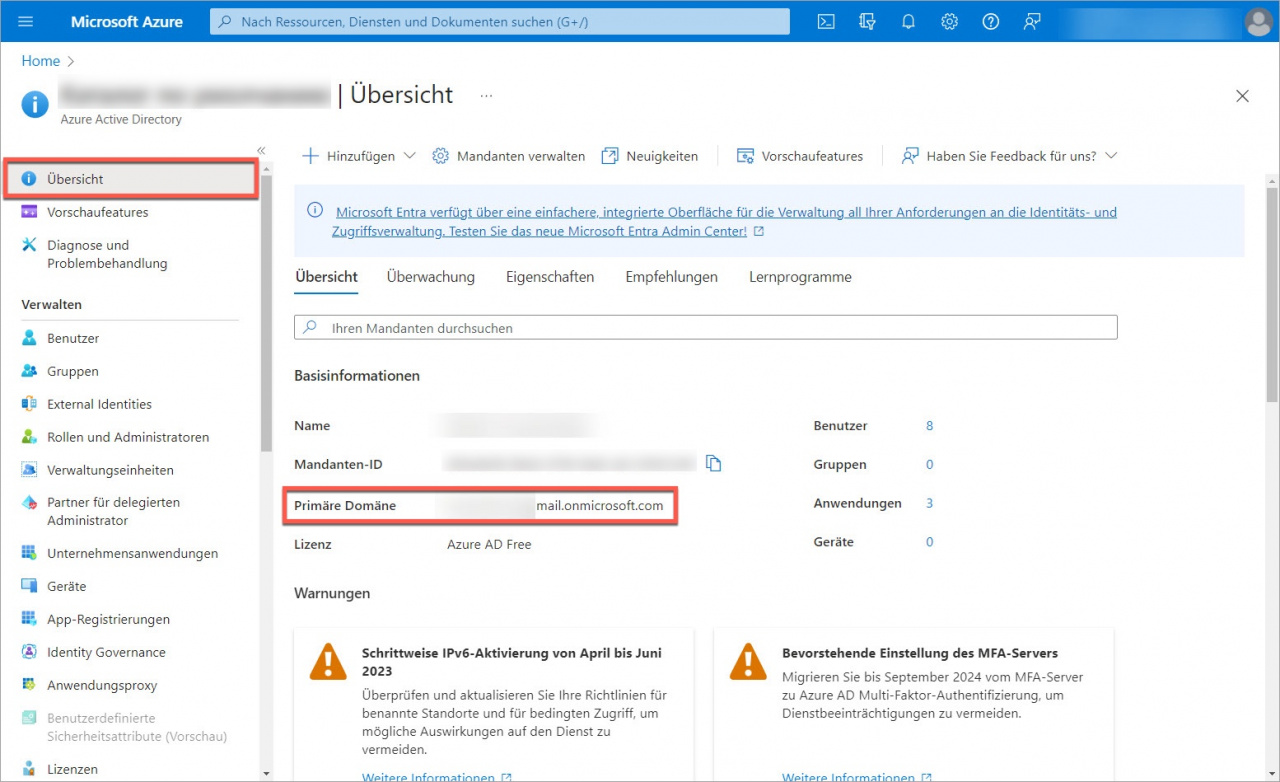

Kehren Sie in Bitrix24 zurück, geben Sie Domains zum Prüfen ein und starten Sie die Verbindungsprüfung.

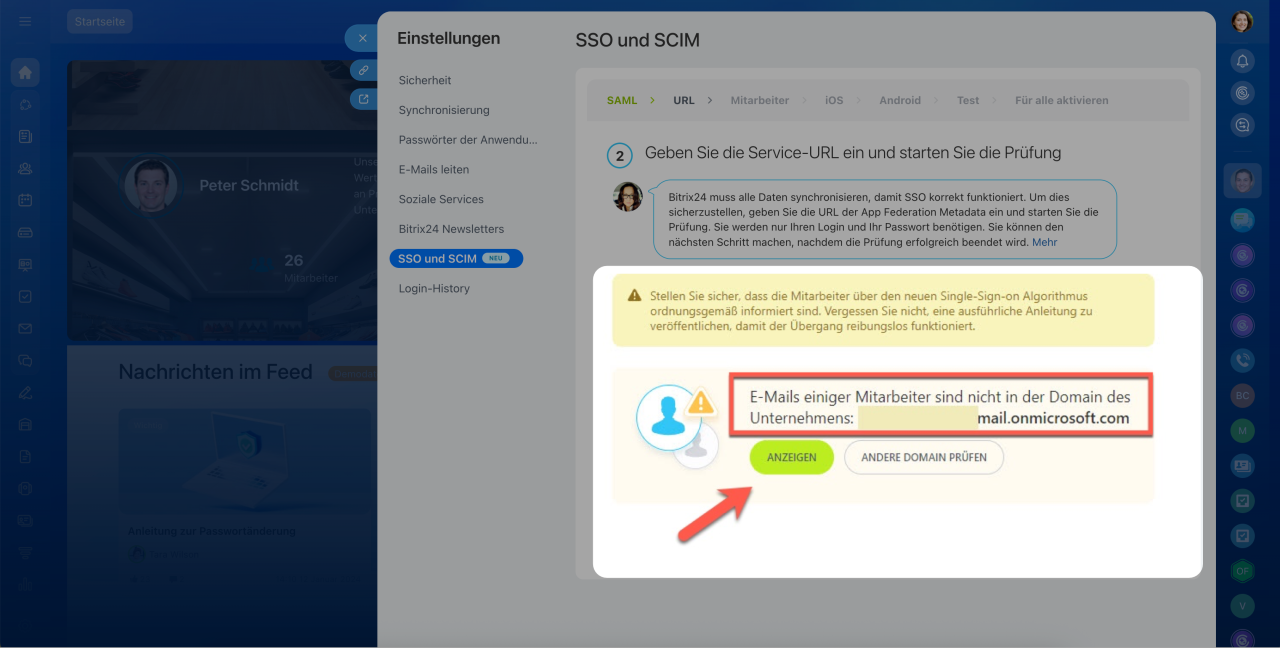

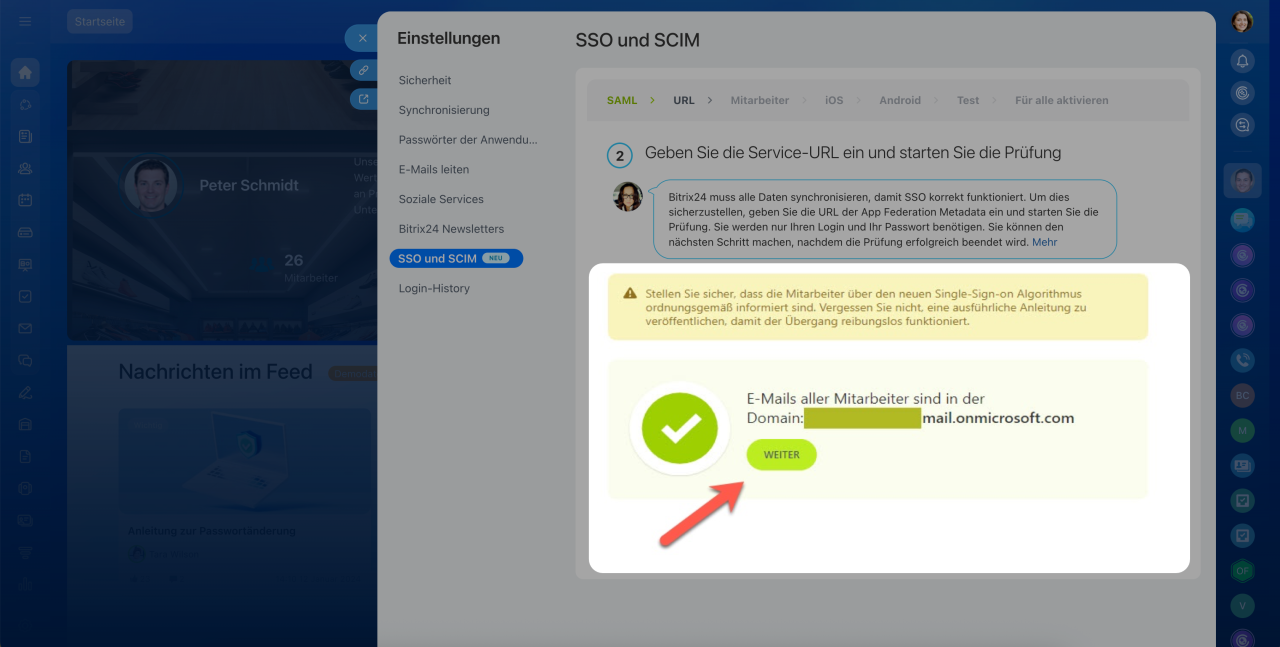

Nach der Prüfung können Sie die Meldung erhalten, dass die E-Mail-Adressen einiger Mitarbeiter nicht auf der Unternehmensdomain liegen. In diesem Fall sollten Sie Ihre Mitarbeiter im Voraus über Single-Sign-On erzählen und informieren, dass ihre E-Mail-Adresse im Nutzerprofil geändert werden muss. Sie können die E-Mail-Adresse auch manuell aktualisieren. Klicken Sie dafür auf Anzeigen.

In der geöffneten Liste werden alle Nutzer angezeigt, wessen E-Mail-Adressen geändert werden müssen. Klicken Sie auf die Schaltfläche Bearbeiten, um das Profil zu öffnen und die E-Mail-Adresse zu ändern, oder auf Erlauben, falls Sie sicher sind, dass dieser Nutzer in Ihrem Unternehmen nicht mehr arbeiten und keinen Zugriff auf den Account braucht.

Danach werden Sie informiert, dass E-Mails aller Mitarbeiter in der Domain des Unternehmens sind. Klicken Sie auf Weiter.

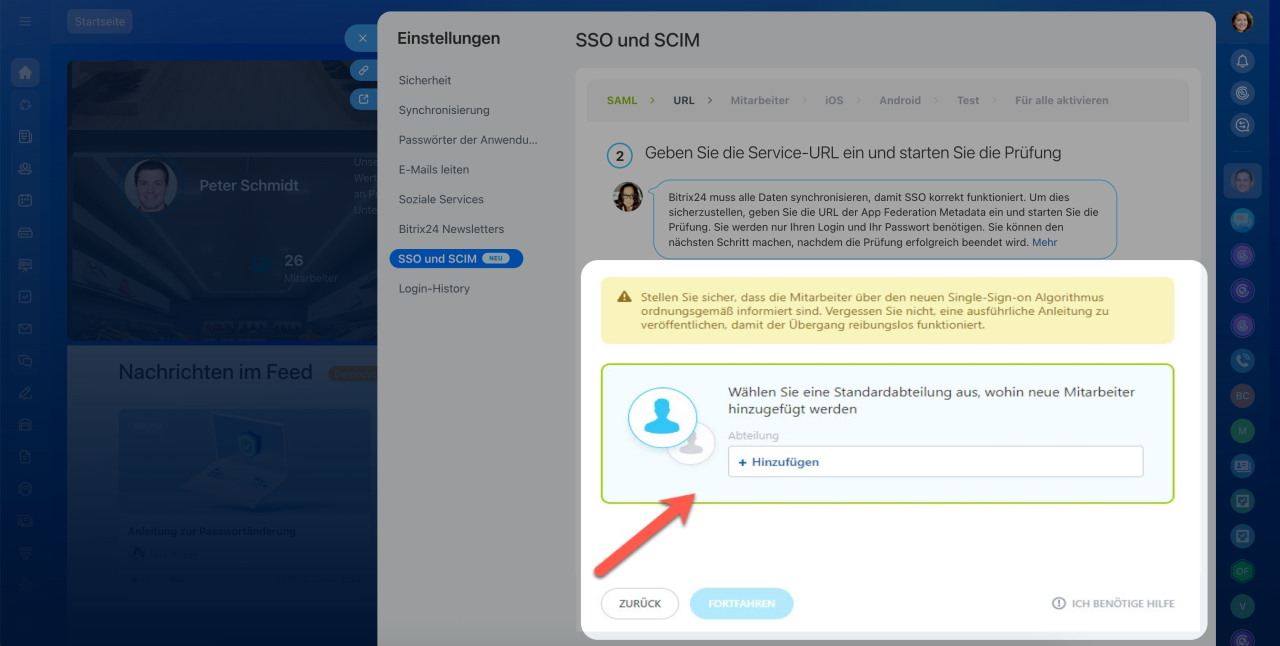

Wählen Sie die Standardabteilung aus, wohin neue Mitarbeiter hinzugefügt werden, wenn Sie neue Profile in Microsoft Azure anlegen werden.

Mobile Plattformen einstellen: iOS und Android

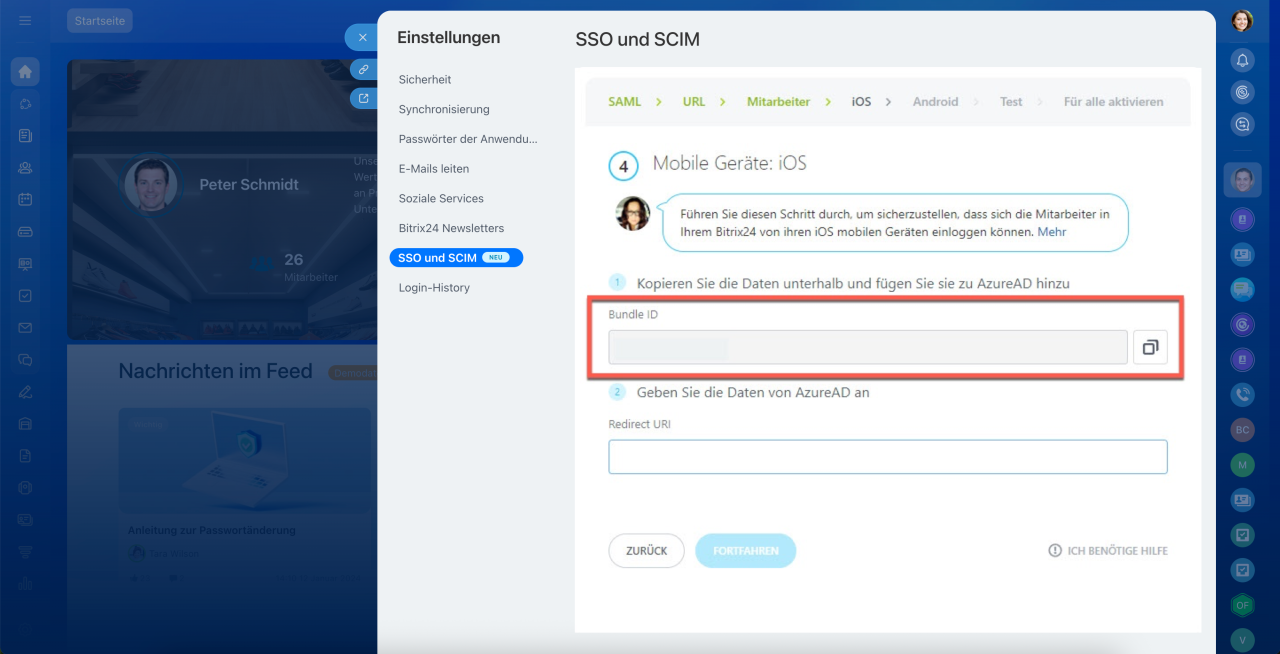

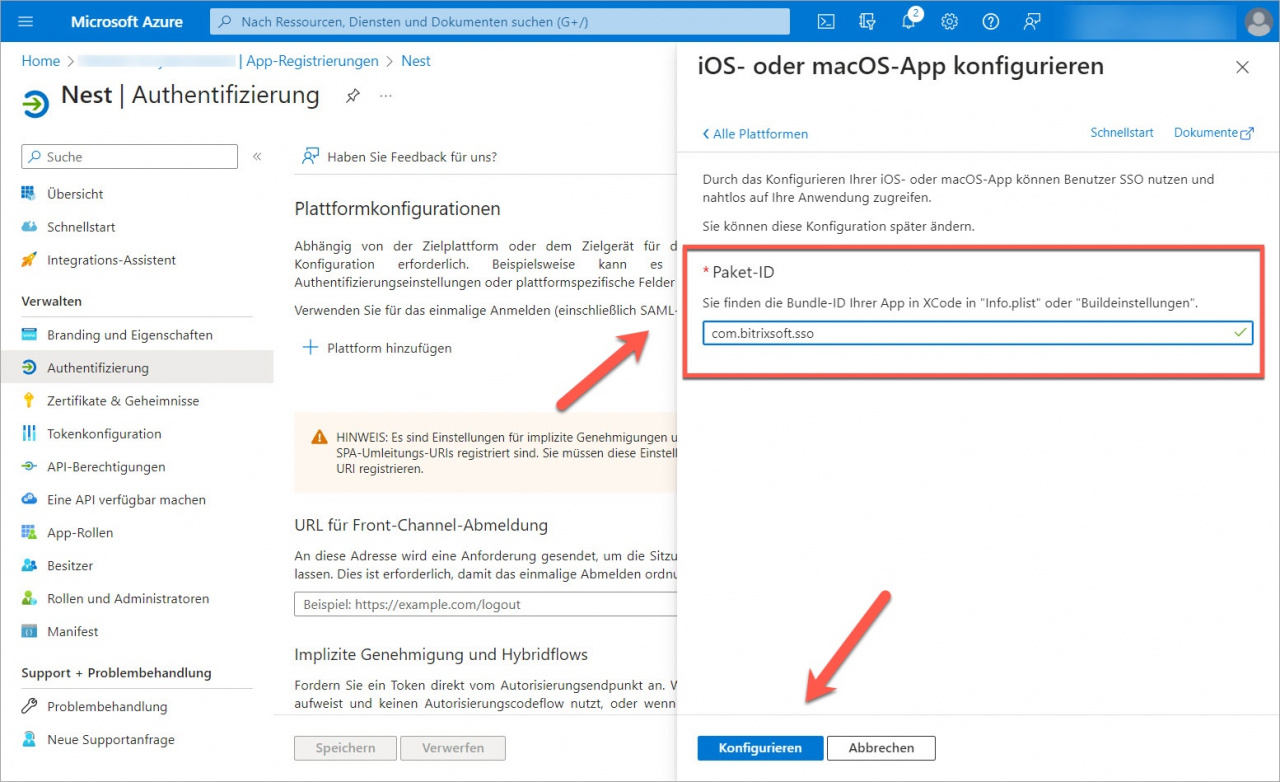

In diesem Schritt stellen Sie die Anmeldung in Bitrix24 via mobile Anwendung ein. Kopieren Sie dafür das Feld Bundle ID.

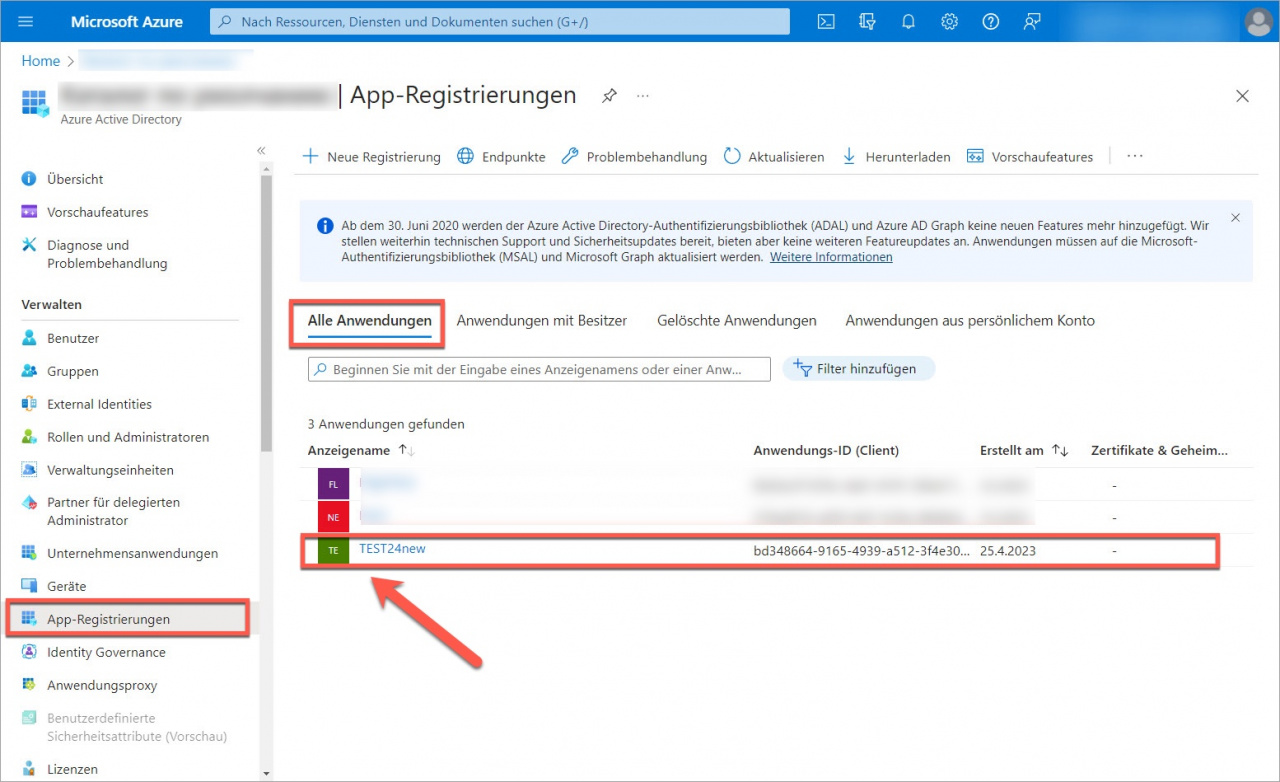

Öffnen Sie erneut Microsoft Azure, gehen Sie auf App-Registrierungen - Alle Anwendungen und öffnen Sie Ihre Anwendung.

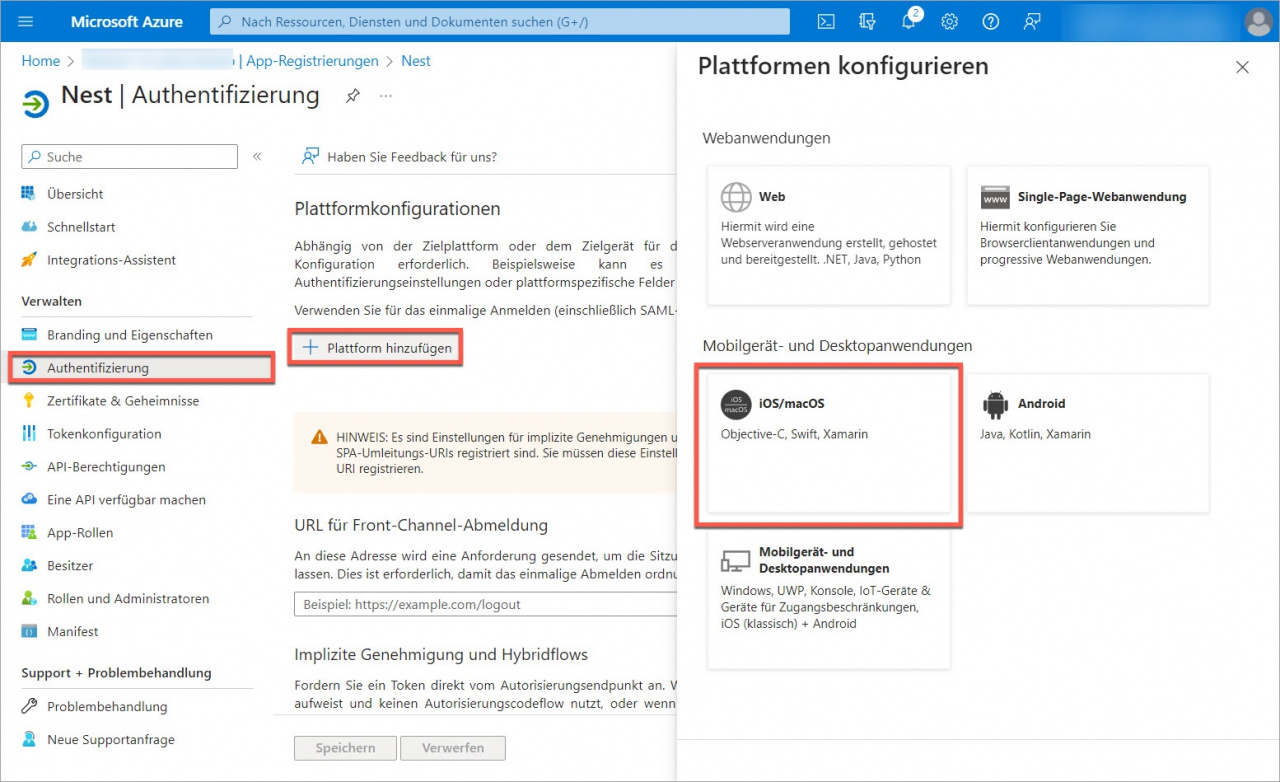

Öffnen Sie den Block Authentifizierung, klicken Sie auf Plattform hinzufügen und wählen Sie IOS/macOS aus.

Füllen Sie das Feld Paket-ID aus und klicken Sie auf Konfigurieren.

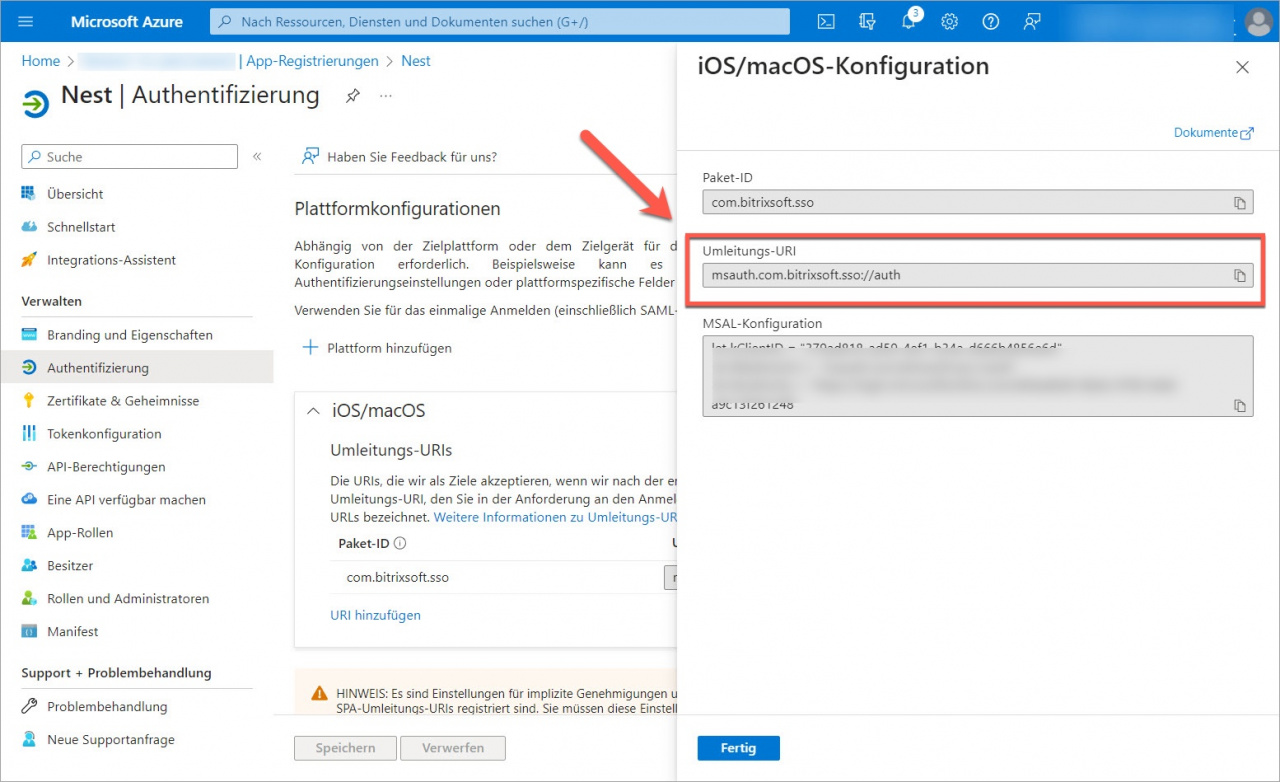

Kopieren Sie Umleitungs-URL.

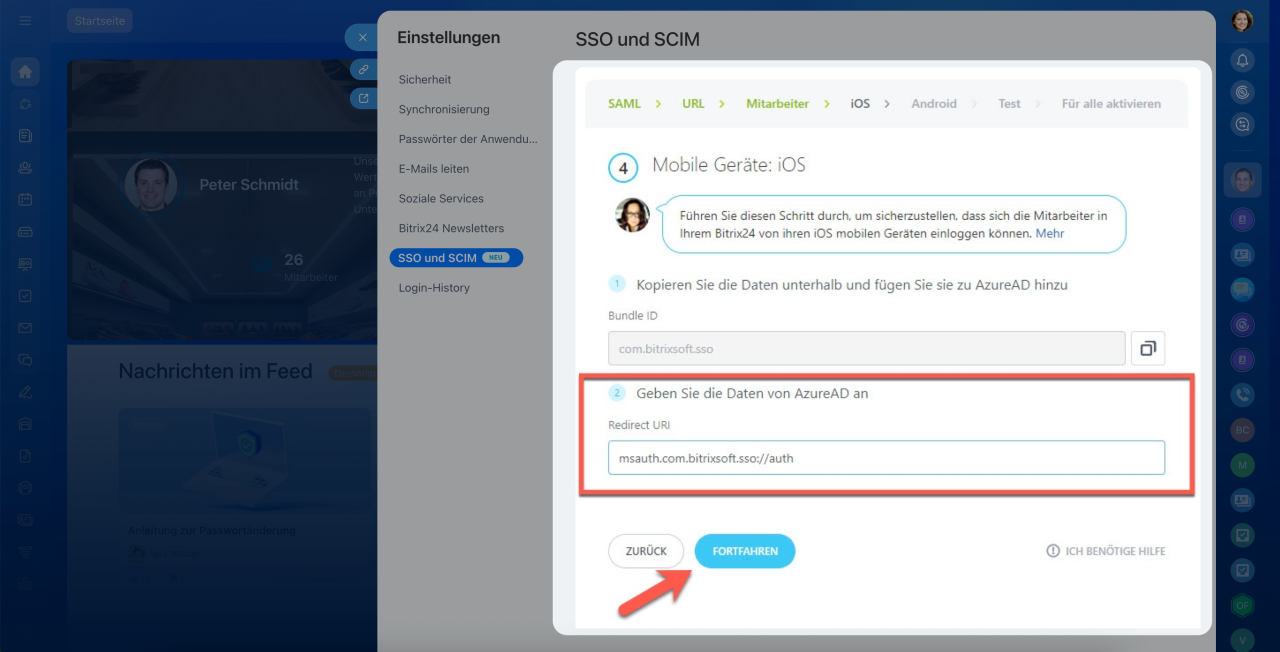

Füllen Sie in Bitrix24 das Feld Redirect URI und klicken Sie auf Fortfahren.

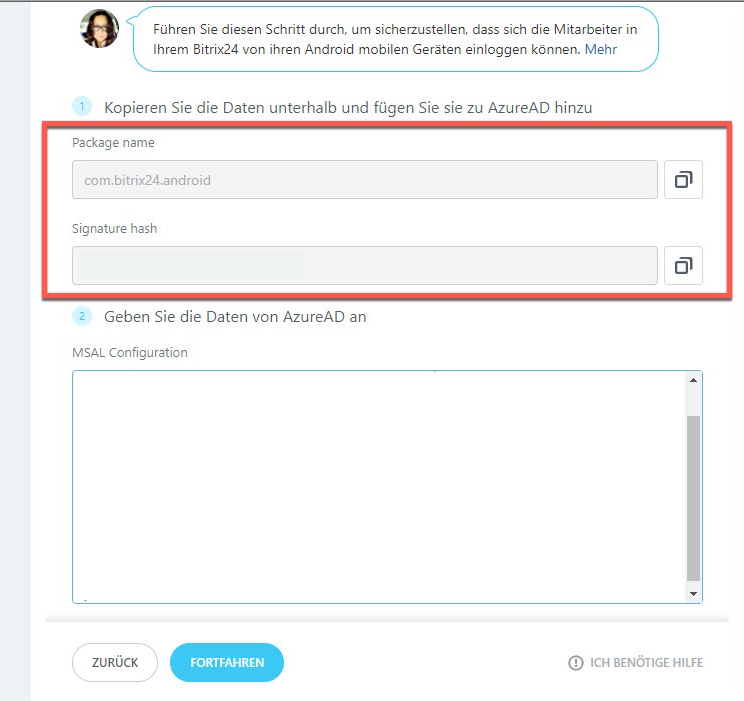

Danach kopieren Sie die Felder Package name und Signature hash. Öffnen Sie Microsoft Azure und wiederholen Sie die Schritte für die Einstellung der Android-Anwendung.

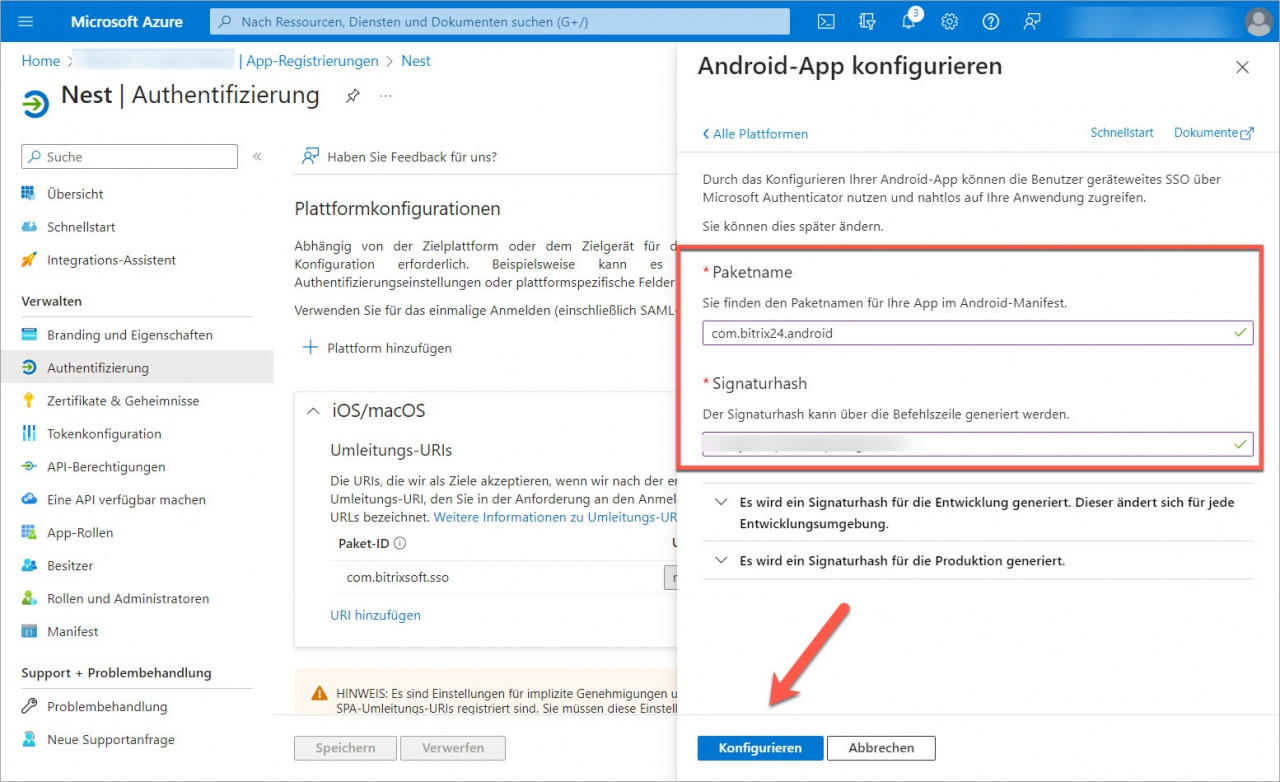

Füllen Sie die Felder Paketname und Signaturhash mit den Daten aus Bitrix24 und klicken Sie auf Konfigurieren.

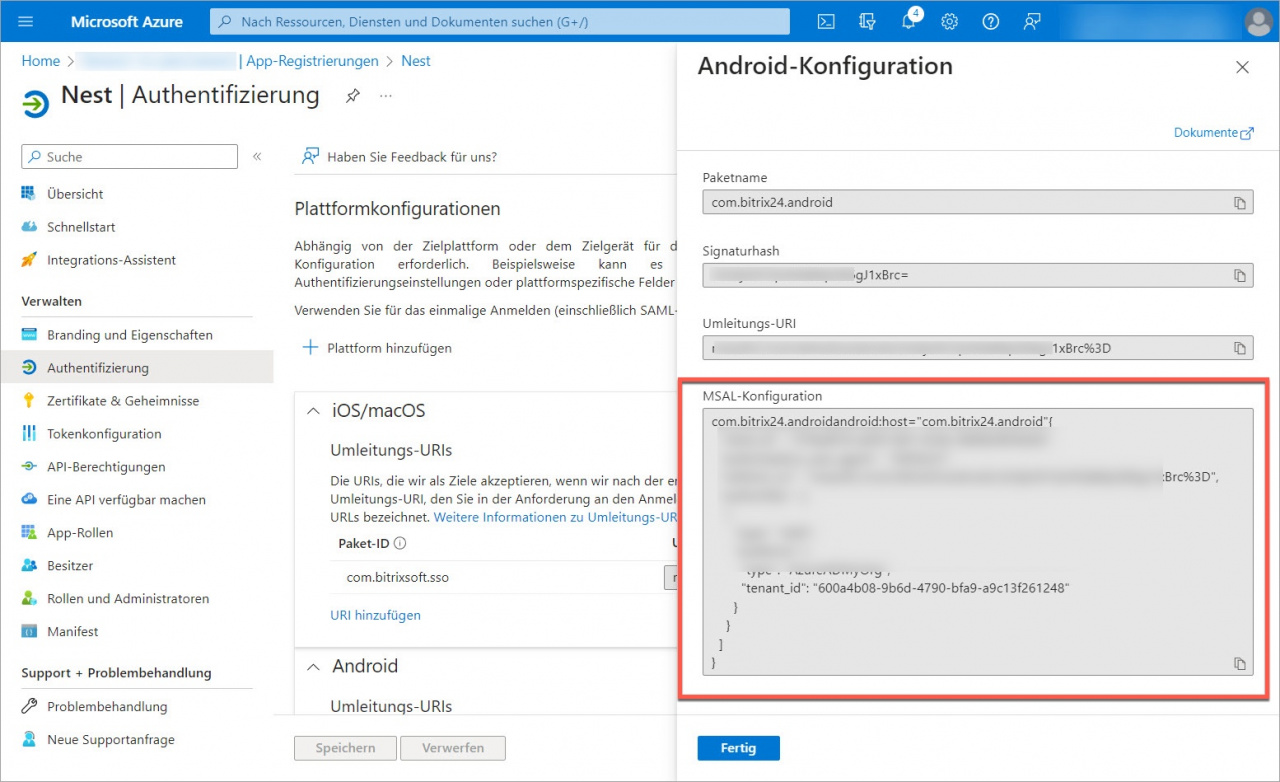

Kopieren Sie das Feld MSAL-Konfiguration.

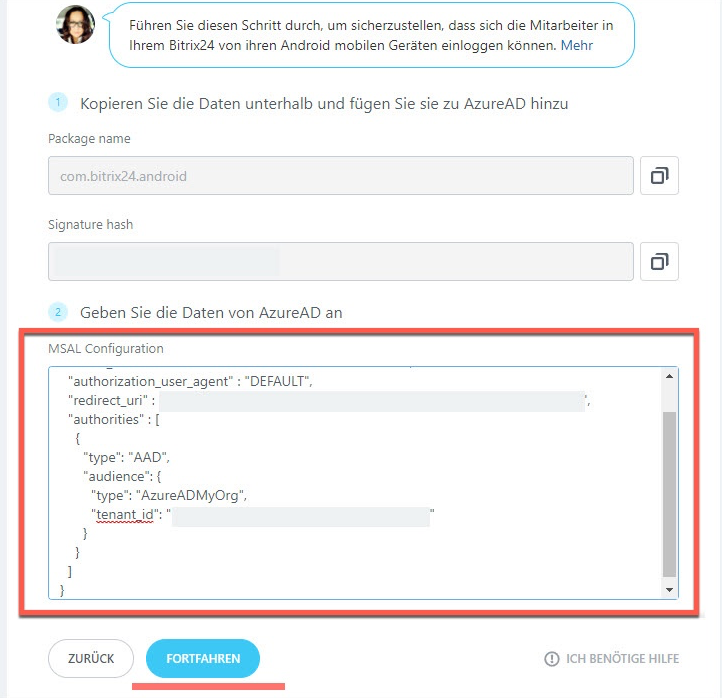

Kehren Sie in Bitrix24 zurück und fügen Sie die Daten aus AzureAD ins Feld MSAL Configuration ein.

Test durchführen und SSO für alle Mitarbeiter aktivieren

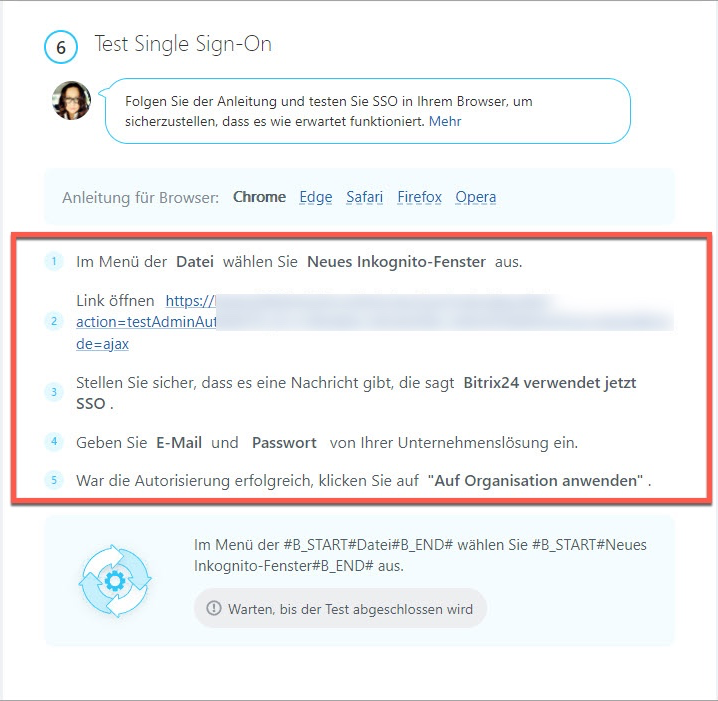

Um sicherzustellen, dass SSO korrekt funktioniert, folgen Sie der Anleitung und führen Sie selbstständig einen Test im Browser durch.

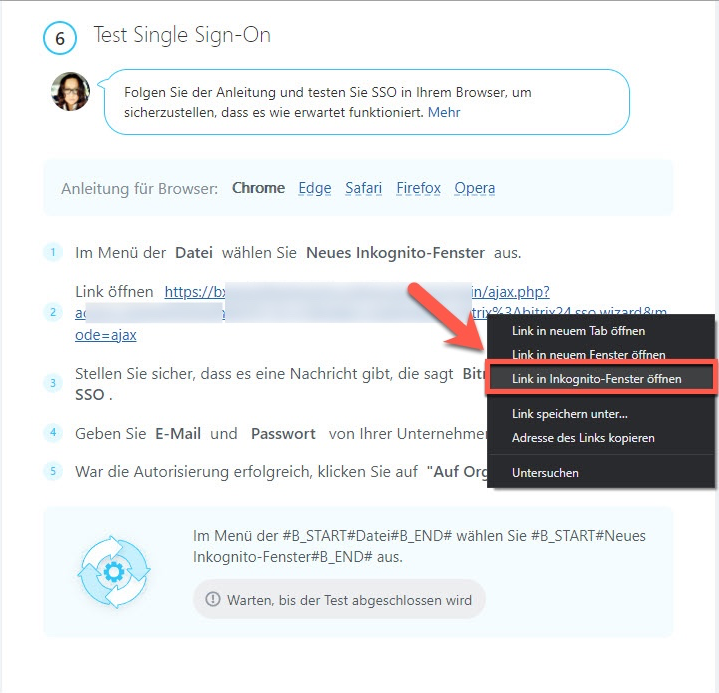

Zuerst öffnen Sie den Link im Inkognito-Fenster. Klicken Sie dafür darauf mit der rechten Maustaste und wählen Sie die entsprechende Option aus.

Im geöffneten Fester beachten Sie, dass SSO in Ihrem Bitrix24 aktiviert wurde. Melden Sie sich mit den neuen Daten an

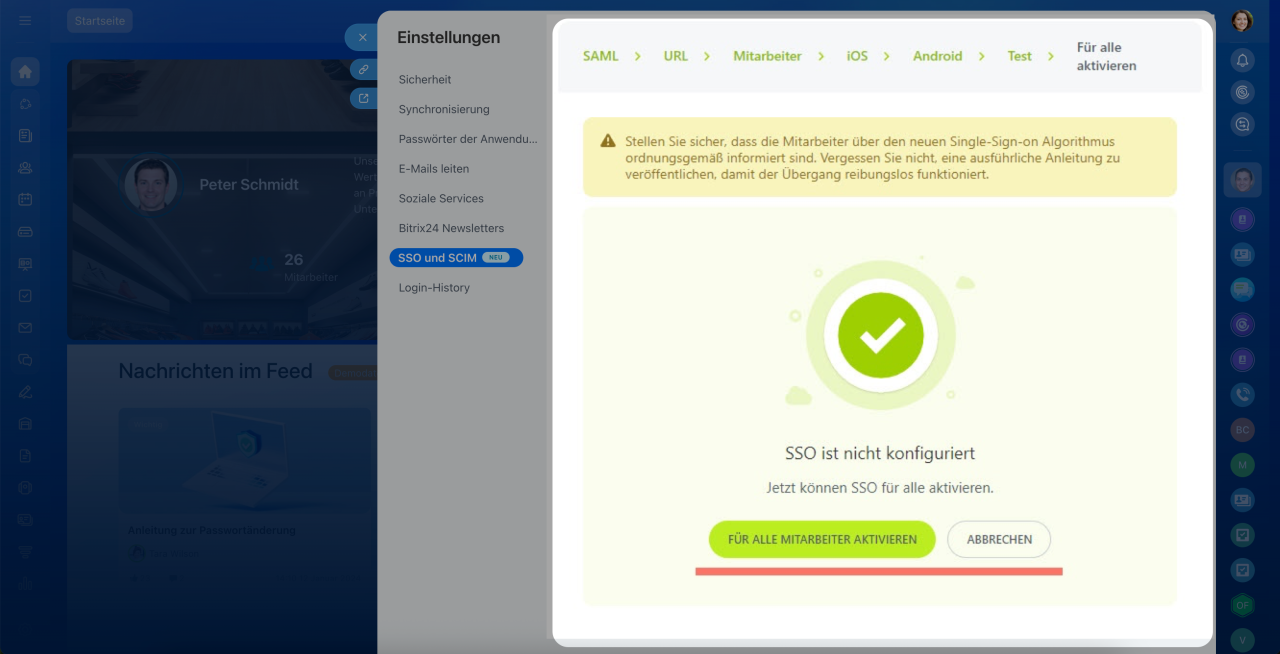

Sie erhalten die Benachrichtigung, dass der Test erfolgreich war.

Danach können Sie SSO für alle Mitarbeiter aktivieren oder die Einstellung abbrechen.

Nach der SSO-Aktivierung in Ihrem Account ist es unmöglich, selbstständig das System auszuschalten. Wenn Sie jedoch SSO deaktivieren möchten, kontaktieren Sie den technischen Support.